Las organizaciones de atención médica están haciendo una transición constante de su infraestructura de imágenes diagnósticas a entornos basados en la nube. Desde centros de imágenes independientes hasta sistemas hospitalarios en múltiples sitios, las plataformas Cloud PACS están reemplazando a los modelos tradicionales de almacenamiento local. Los beneficios de esto son muy buenos: puede crecer según sea necesario, las personas pueden usarlo desde cualquier lugar, trabajar juntos es más fácil y es mejor para lidiar con los problemas.

A pesar de esto, hay una preocupación que surge constantemente en las reuniones y cuando las personas hablan sobre planes tecnológicos:

¿Qué tan seguro es el almacenamiento en la nube para imágenes médicas?

Los archivos de imágenes médicas no son conjuntos de datos comunes. Los estudios DICOM contienen información de salud protegida (PHI), interpretaciones diagnósticas, marcas de tiempo, metadatos de dispositivos e identificadores de pacientes. Una brecha de seguridad no es solo un problema técnico. También significa que tenemos que lidiar con penalizaciones y daños a nuestra reputación. Puede interrumpir gravemente la atención que brindamos a los pacientes. Cuando la seguridad falla en un entorno de atención médica, daña la confianza que los pacientes tienen en nosotros. Puede impedir que hagamos nuestro trabajo correctamente. Una brecha en el sector de la salud es un asunto grave porque afecta la confianza del paciente y cómo operamos todos los días.

Históricamente, muchas instituciones equiparaban el control físico de los servidores en el sitio con una mayor seguridad. El hecho es que, cuando observamos cómo se mantienen seguros los sistemas informáticos hoy en día, podemos ver que estar cerca de algo no significa que sea más seguro. El análisis moderno de ciberseguridad muestra esto. La proximidad física no significa que usted tenga protección para sus sistemas informáticos. El análisis de ciberseguridad deja esto muy claro. La seguridad está determinada por la arquitectura, la aplicación del cifrado, la gobernanza del acceso, los controles de monitoreo y la alineación con el cumplimiento, no por la ubicación del servidor.

La gran pregunta es si el entorno de la nube está configurado y cuidado de una manera adecuada. Necesitamos asegurarnos de que el entorno de la nube sea seguro. Lo principal es saber si el entorno de la nube es realmente seguro cuando se configura, ejecuta y administra. ¿Es seguro el entorno de la nube?

• El almacenamiento en la nube para imágenes puede ser realmente seguro. Puede ser más seguro que los sistemas tradicionales que tenemos en nuestras propias oficinas cuando lo configuramos de la manera correcta.

• La seguridad del almacenamiento en la nube para imágenes depende de algunas cosas. Depende de cómo apliquemos las reglas para cifrar datos. También depende de quién tenga acceso a los datos y cómo monitoreemos el sistema.

• Las vulnerabilidades más comunes en los sistemas de imágenes en la nube provienen de una mala configuración, credenciales débiles o una gobernanza inadecuada, no de la infraestructura de la nube en sí.

• El cumplimiento normativo requiere tanto salvaguardias técnicas (cifrado, registro de auditoría) como protecciones contractuales alineadas con las leyes de datos de atención médica.

• La evaluación de un proveedor de Cloud PACS debe implicar la revisión de la documentación de seguridad, las certificaciones, las políticas de residencia de datos y la transparencia, no solo depender de las afirmaciones de marketing.

La seguridad en los entornos de imágenes médicas basadas en la nube no se define por la palabra "nube". Se define por las salvaguardias técnicas y los mecanismos de gobernanza implementados dentro de ese entorno. Cuando se configuran correctamente, los modernos sistemas Cloud PACS brindan protección. Esta protección suele ser más fuerte que la de las configuraciones locales.

Los siguientes controles conforman una infraestructura de imágenes en la nube.

Los datos de imágenes médicas almacenados en la nube deben estar cifrados en reposo utilizando algoritmos fuertes y estándar de la industria, como AES-256. De esta manera, los datos de imágenes médicas estarán seguros incluso si alguien accede a nuestro almacenamiento sin nuestro permiso. Será imposible leer los datos de imágenes médicas sin las claves para descifrarlos. Los datos se mantendrán a salvo porque se necesitan las claves criptográficas para desbloquearlos. Las claves criptográficas son las que hacen que nuestros datos sean seguros.

El cifrado en reposo protege:

• Archivos de Imágenes DICOM

• Metadatos del Paciente

• Informes Asociados

• Copias de Seguridad y Archivos

Un proveedor de Cloud PACS debe asegurarse de que el Cloud PACS esté siempre cifrado. No deberían darle la opción de cifrar o no el Cloud PACS. El proveedor de Cloud PACS debe tener reglas para administrar las claves de modo que solo las personas adecuadas puedan descifrar el Cloud PACS.

Los datos de imágenes se mueven con frecuencia entre modalidades, sistemas de almacenamiento, radiólogos y médicos remitentes. Durante la transmisión, los datos deben estar protegidos contra la intercepción.

Los sistemas seguros de imágenes en la nube utilizan algo llamado Seguridad de la Capa de Transporte (TLS) para mantener los datos seguros cuando se mueven. Esto ayuda a proteger las siguientes cosas:

• Cargas DICOM

• Descargas de Imágenes

• Acceso al Visor Web

• Integraciones API

Sin canales de transmisión cifrados, los estudios de imágenes podrían ser vulnerables a la intercepción en redes no seguras. El uso de protocolos de Seguridad de la Capa de Transporte realmente ayuda a reducir ese riesgo. Los protocolos de Seguridad de la Capa de Transporte hacen que las cosas sean mucho más seguras.

No todas las personas que utilizan el sistema deberían poder ver todos los datos de imágenes médicas. Los datos de imágenes médicas son muy confidenciales. El Control de Acceso Basado en Roles, o RBAC por sus siglas en inglés, es una forma de controlar quién puede ver qué. Limita el acceso a los datos de imágenes médicas según las responsabilidades de cada usuario, de modo que estos datos solo estén disponibles para las personas que realmente necesitan verlos, como médicos y personal médico que trabaja con ellos.

Por ejemplo:

• Los radiólogos pueden tener acceso de diagnóstico completo.

• Los médicos remitentes pueden tener permisos de solo visualización.

• El personal administrativo puede tener acceso restringido a los metadatos.

Al segmentar los permisos, el RBAC reduce la probabilidad de uso indebido interno o exposición accidental. Una gobernanza adecuada del acceso suele ser más fundamental que el propio entorno de almacenamiento.

El compromiso de las credenciales sigue siendo uno de los puntos de entrada más comunes para las brechas de datos en la atención médica. Incluso las contraseñas seguras pueden exponerse a través de phishing o ingeniería social.

La Autenticación Multifactor (MFA) agrega una capa de verificación adicional más allá del nombre de usuario y la contraseña. Esto puede incluir:

• Códigos de verificación de un solo uso

• Aplicaciones de autenticación

• Claves de seguridad de hardware

El uso de la Autenticación Multifactor realmente ayuda a reducir el riesgo de que las personas ingresen a los sistemas cuando no se supone que deben hacerlo, especialmente cuando las personas trabajan desde casa o desde muchos lugares. La Autenticación Multifactor es una gran ayuda en estas situaciones.

La seguridad no se trata solo de evitar que sucedan cosas malas. También se trata de poder ver lo que está pasando. Las plataformas seguras de Cloud PACS deben mantener registros detallados de todo lo que sucede; estos registros son como un diario que muestra cosas como:

• Actividad de inicio de sesión

• Acceso a archivos

• Descargas de datos

• Cambios de permisos

• Eventos de uso compartido

El monitoreo continuo permite a los administradores detectar patrones de comportamiento inusuales y responder rápidamente a posibles incidentes. El registro de auditoría también es esencial para el cumplimiento normativo y la investigación forense.

Las operaciones de atención médica no pueden tolerar tiempos de inactividad prolongados. Los sistemas de imágenes en la nube deben implementar redundancia y planificación de recuperación ante desastres para garantizar la continuidad del negocio.

Las arquitecturas seguras en la nube suelen proporcionar:

• Replicación automatizada de copias de seguridad

• Redundancia geográfica

• Infraestructura de alta disponibilidad

• Objetivos de tiempo de recuperación definidos (RTO)

El almacenamiento en la nube es realmente diferente de almacenar cosas en un solo sitio. Cuando usted configura un entorno de la manera correcta, este puede manejar problemas como fallas de hardware, desastres naturales o cortes de energía en un área. Esto se debe a que el almacenamiento en la nube no está en un solo lugar, por lo que si ocurre algo malo en un sitio, la nube aún puede funcionar. Los entornos en la nube pueden ofrecer protección contra este tipo de problemas.

La infraestructura en la nube puede proporcionar controles de seguridad sólidos, pero ningún entorno es inmune a los riesgos. En la atención médica, la mayoría de los incidentes de seguridad no resultan de debilidades inherentes en la arquitectura de la nube; resultan de malas configuraciones, uso indebido de credenciales o brechas de gobernanza.

Comprender estos riesgos le ayuda a ver si una solución Cloud PACS es realmente segura.

Una de las vulnerabilidades más comunes en los entornos de nube es la configuración incorrecta. Los contenedores de almacenamiento que no tienen los permisos correctos o las políticas de acceso que son demasiado amplias pueden exponer involuntariamente datos confidenciales.

En los sistemas de imágenes médicas, esto podría significar:

• Puntos de conexión de almacenamiento de acceso público

• Permisos de usuario excesivos

• Acceso a API sin restricciones

La seguridad en la nube depende en gran medida de una configuración correcta y de la revisión continua de las políticas. Utilizar máquinas para buscar problemas de seguridad y ser muy cuidadoso sobre quién puede ingresar hace que la nube sea mucho más segura. La seguridad en la nube es algo en lo que debemos pensar todo el tiempo.

Las credenciales comprometidas siguen siendo una causa principal de brechas de datos en el sector de la salud. Si los usuarios confían únicamente en contraseñas, especialmente contraseñas reutilizadas o débiles, los atacantes pueden obtener acceso no autorizado a través de intentos de phishing o de fuerza bruta.

En los lugares donde tomamos imágenes o realizamos estudios, si alguien se apodera de nuestra información de inicio de sesión, podría acceder a elementos que no debería poder ver, como:

• Estudios diagnósticos

• Identificadores de pacientes

• Enlaces de imágenes compartidos

La autenticación multifactor, las políticas de rotación de contraseñas y el monitoreo de cuentas son salvaguardias críticas contra este vector de amenaza.

No todos los riesgos de seguridad se originan externamente. Las amenazas internas, ya sean intencionales o accidentales, también pueden exponer datos de imágenes confidenciales.

Los ejemplos incluyen:

• Usuarios con exceso de privilegios accediendo a registros innecesarios

• Descarga inadecuada de estudios de imágenes

• Uso compartido no autorizado fuera de los flujos de trabajo aprobados

El control de acceso basado en roles y el monitoreo de actividades reducen la probabilidad y el impacto del uso indebido interno.

Las organizaciones de atención médica son objetivos frecuentes de ataques de ransomware debido a la naturaleza crítica de las operaciones clínicas. En los sistemas PACS locales tradicionales, el ransomware puede cifrar el almacenamiento local e interrumpir el acceso a los archivos de imágenes.

Los entornos en la nube que están configurados correctamente pueden ayudar realmente a reducir este riesgo. Lo hacen a través de:

• Copias de seguridad inmutables

• Políticas de acceso segmentadas

• Monitoreo continuo

• Capacidades de restauración rápida

Sin embargo, si las prácticas de gobernanza son débiles, los riesgos de ransomware aún pueden propagarse a través de credenciales comprometidas o terminales conectados.

La seguridad no es solo técnica: es contractual y de procedimientos. Un proveedor de Cloud PACS que no pueda documentar claramente:

• Estándares de cifrado

• Políticas de residencia de datos

• Prácticas de registro de auditoría

• Certificaciones de cumplimiento

Introduce incertidumbre en el perfil de riesgo.

Las organizaciones de atención médica deben verificar la documentación de seguridad en lugar de depender de afirmaciones genéricas de "cumplimiento de HIPAA" o "almacenamiento seguro en la nube".

Las discusiones de seguridad en torno a las imágenes médicas a menudo se basan en una suposición simplista: si los servidores están físicamente dentro del hospital, deben ser más seguros. En la práctica, la fortaleza de la seguridad depende menos de la ubicación y más de la gobernanza, la disciplina de mantenimiento y las salvaguardias arquitectónicas.

Tanto los entornos PACS locales como los basados en la nube pueden ser seguros (o vulnerables) dependiendo de la calidad de la implementación. Sin embargo, las realidades operativas de la TI médica moderna han cambiado el equilibrio de la seguridad de manera importante.

A continuación se presenta una comparación estructurada de los factores clave de seguridad.

| Factor de Seguridad | PACS Local | Almacenamiento en la Nube Básico | Cloud PACS Empresarial |

| Cifrado en Reposo | A menudo configurable, puede requerir configuración manual | Variable | Aplicado por defecto (p. ej., AES-256) |

| Cifrado en Tránsito | Puede depender de la configuración de la red interna | Soportado pero no siempre aplicado | Aplicado mediante comunicación segura por TLS |

| Control de Acceso | Administrado localmente, riesgo de exceso de permisos | Control básico de usuarios | Control de Acceso Basado en Roles Estructurado (RBAC) |

| Autenticación Multifactor | No siempre implementado | Opcional | Generalmente soportado y recomendado |

| Registro de Auditoría | Puede requerir sistemas separados | Visibilidad limitada | Registro integrado y seguimiento de actividad |

| Copia de Seguridad y Recuperación ante Desastres | Copia de seguridad local, a menudo en un solo sitio | Copia de seguridad en la nube pero con arquitectura limitada | Georredundante, replicación automatizada |

| Resiliencia al Ransomware | Vulnerable si el almacenamiento local está cifrado | Depende de la configuración del proveedor | A menudo incluye copias de seguridad inmutables y restauración rápida |

| Documentación de Cumplimiento | Responsabilidad interna | Variable | Documentación y certificaciones respaldadas por el proveedor |

Los sistemas locales asignan toda la responsabilidad al equipo de TI interno de la organización de atención médica. Esto incluye:

• Seguridad de Hardware

• Gestión de Parches

• Integridad de las Copias de Seguridad

• Segmentación de Red

• Monitoreo Continuo

Las instituciones más pequeñas pueden carecer de equipos de ciberseguridad dedicados para gestionar estas responsabilidades con estándares empresariales.

Por el contrario, un entorno empresarial de Cloud PACS diseñado adecuadamente se beneficia de:

• Equipos de Seguridad de Infraestructura Dedicados

• Actualizaciones y Parches Automatizados

• Redundancia Integrada

• Sistemas de Monitoreo Continuo

• Controles de Autenticación Escalables

Esto no significa que los sistemas en la nube sean automáticamente seguros. Significa que cuando la gobernanza se aplica correctamente, los entornos de la nube pueden ofrecer salvaguardias estructuradas que superan lo que muchos sistemas locales pueden sostener a lo largo del tiempo.

La brecha de seguridad entre los sistemas en la nube y los locales rara vez tiene que ver con la geografía; tiene que ver con:

• Disciplina de Configuración

• Políticas de Gestión de Acceso

• Prácticas de Monitoreo y Auditoría

• Alineación de Cumplimiento

• Transparencia del Proveedor

Un sistema en la nube mal configurado puede ser vulnerable. Un sistema local con un mantenimiento deficiente puede estar igualmente (o más) expuesto.

Los resultados de seguridad dependen de la aplicación de los controles, no de la ubicación del servidor.

La seguridad en las imágenes médicas es inseparable del cumplimiento normativo. Las mejores medidas de seguridad no son suficientes si no siguen las reglas para proteger los datos de atención médica y los acuerdos establecidos.

El almacenamiento en la nube para imágenes debe ser seguro y también debe cumplir con los requisitos legales vigentes para las imágenes médicas.

Según la Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA, por sus siglas en inglés), los datos de imágenes médicas que contienen información de salud protegida (PHI) deben estar asegurados a través de salvaguardias administrativas, físicas y técnicas.

Para los entornos Cloud PACS, esto generalmente requiere:

• Cifrado de PHI en reposo y en tránsito

• Mecanismos de control de acceso

• Registro de auditoría y monitoreo

• Procedimientos de notificación de brechas

• Un Acuerdo de Socio Comercial (BAA) firmado con el proveedor de la nube

El cumplimiento es algo en lo que tanto la organización de atención médica como el proveedor de servicios en la nube deben trabajar. La organización de atención médica y el proveedor de servicios en la nube deben compartir esta responsabilidad para asegurarse de que todo se haga correctamente. El cumplimiento es parte de esto y la organización de atención médica y el proveedor de servicios en la nube deben tomarlo en serio.

- Created by PostDICOM.jpg)

Bajo el Reglamento General de Protección de Datos (RGPD), los datos de imágenes de los pacientes se clasifican como datos personales sensibles. Esto introduce requisitos estrictos en torno a:

• Base legal para el procesamiento

• Minimización de datos

• Transparencia de acceso

• Plazos para la notificación de brechas

• Restricciones de transferencia de datos transfronteriza

Los proveedores de Cloud PACS que prestan servicios a instituciones europeas deben demostrar controles adecuados de protección de datos y definir claramente las políticas de residencia de datos.

Una consideración que con frecuencia se pasa por alto en las imágenes en la nube es dónde residen físicamente los datos. Algunas jurisdicciones imponen restricciones para almacenar datos de pacientes fuera de las fronteras nacionales.

Las organizaciones de atención médica deben verificar:

• Las regiones geográficas donde se almacenan los datos

• Si las copias de seguridad se replican a través de las fronteras

• Cómo se aseguran las transferencias transfronterizas

• Si los acuerdos contractuales reflejan las obligaciones jurisdiccionales

La transparencia en las políticas de residencia de datos es un indicador clave de una postura madura de seguridad en la nube.

Los marcos de cumplimiento a menudo requieren la retención de registros de acceso y registros de actividad durante períodos definidos. Los sistemas seguros de Cloud PACS deben mantener:

• Pistas de auditoría detalladas de la actividad del usuario

• Marcas de tiempo de acceso

• Historial de interacción con archivos

• Cambios en la configuración administrativa

Los registros de auditoría son críticos no solo para la revisión regulatoria sino también para la investigación forense en caso de un incidente de seguridad.

Un concepto central en la gobernanza de seguridad en la nube es el modelo de responsabilidad compartida.

En términos simples:

• El proveedor de la nube es responsable de asegurar la infraestructura subyacente.

• La organización de atención médica es responsable de la gobernanza de los usuarios, la disciplina de acceso y la aplicación de las políticas.

Las fallas de seguridad a menudo ocurren cuando las organizaciones asumen que la migración a la nube transfiere toda la responsabilidad al proveedor. En realidad, la gobernanza debe seguir siendo activa y deliberada.

Las afirmaciones de seguridad en la tecnología de atención médica son fáciles de hacer y difíciles de verificar. Casi todas las plataformas de imágenes en la nube anuncian cifrado y alineación de cumplimiento. La diferencia entre un sistema seguro y uno vulnerable a menudo radica en la transparencia de la documentación, los mecanismos de aplicación y la madurez de la gobernanza.

Al evaluar a un proveedor de Cloud PACS, las organizaciones de atención médica deben ir más allá del lenguaje de marketing y evaluar indicadores de seguridad medibles.

Un proveedor debe documentar claramente:

• Estándares de cifrado en reposo (p. ej., AES-256)

• Aplicación de cifrado en tránsito (protocolos TLS)

• Políticas de gestión de claves

• Si el cifrado se aplica por defecto o es configurable

La seguridad debe ser parte de la plataforma, desde el principio. De esta manera, la seguridad siempre está ahí para protegerle y usted no tiene que pensar en ella. La seguridad debe estar integrada en la plataforma para que usted pueda usarla sin preocuparse.

Un entorno maduro de Cloud PACS debe proporcionar:

• Control de acceso basado en roles (RBAC)

• Gestión de permisos granular

• Soporte de autenticación multifactor (MFA)

• Capacidades de monitoreo de sesiones

Las organizaciones también deben confirmar con qué facilidad se puede revocar el acceso y con qué rapidez se propagan los permisos en todo el sistema.

La visibilidad de la seguridad es tan importante como la prevención de la seguridad. Los proveedores deben ofrecer:

• Registros de actividad detallados

• Seguimiento de descargas y usos compartidos

• Registros de cambios administrativos

• Mecanismos de alerta para comportamientos sospechosos

La capacidad de generar informes de auditoría bajo demanda es particularmente importante durante las revisiones de cumplimiento.

Una plataforma de imágenes segura debe proteger tanto contra las brechas de datos como contra el tiempo de inactividad operativo.

Las preguntas clave incluyen:

• ¿Las copias de seguridad están automatizadas?

• ¿Se replican los datos en regiones geográficas?

• ¿Cuáles son los objetivos de tiempo de recuperación definidos (RTO)?

• ¿Están protegidas las copias de seguridad contra la modificación por ransomware?

La redundancia debe ser sistemática, no manual o reactiva.

Las organizaciones de atención médica deben solicitar:

• Documentación que respalde la alineación con HIPAA o RGPD

• Políticas de residencia de datos

• Acuerdos de socios comerciales (si aplica)

• Auditorías de seguridad o certificaciones independientes

La transparencia es algo a tener en cuenta cuando pensamos en la madurez de la seguridad.

Más allá de las características técnicas, las organizaciones deben evaluar el enfoque del proveedor respecto a la gobernanza de la seguridad:

• ¿Publican sus prácticas de seguridad?

• ¿Se aplican las actualizaciones y los parches de forma proactiva?

• ¿Existe un proceso de respuesta a incidentes documentado?

• ¿Se posiciona la seguridad como un principio central o como un complemento de marketing?

La cultura de seguridad a menudo predice la resiliencia a largo plazo con mayor precisión que las listas de características.

El Cloud PACS puede ser más seguro que los sistemas locales cuando se implementa con cifrado obligatorio, controles de acceso estructurados, monitoreo continuo y redundancia automatizada de copias de seguridad. Los sistemas locales dependen en gran medida de la disciplina de mantenimiento de TI interno. La fortaleza de la seguridad en ambos entornos depende de la calidad de la gobernanza, no de la ubicación del servidor.

Un Cloud PACS seguro debe implementar un cifrado fuerte en reposo (como AES-256) y una transmisión cifrada utilizando protocolos TLS. El cifrado debe aplicarse por defecto, no ser opcional. Las políticas adecuadas de gestión de claves también son esenciales para evitar el descifrado de datos no autorizado.

Ningún sistema puede garantizar inmunidad completa contra el ransomware. Sin embargo, las plataformas modernas de Cloud PACS pueden reducir significativamente el impacto a través de copias de seguridad inmutables, controles de acceso segmentados, autenticación multifactor y capacidades de restauración rápida. La gobernanza y la seguridad de las credenciales siguen siendo componentes críticos de la resiliencia al ransomware.

La infraestructura de nube pública puede ser muy segura cuando se configura correctamente. Los principales proveedores de la nube invierten fuertemente en la seguridad a nivel de infraestructura. El riesgo principal surge generalmente de una mala configuración, un control de acceso débil o una gobernanza insuficiente, no de la infraestructura de la nube pública en sí.

Las plataformas seguras de Cloud PACS protegen los datos de imágenes compartidos a través de canales de transmisión cifrados, enlaces de acceso basados en permisos, seguimiento de auditoría y controles opcionales de acceso por tiempo limitado. Una gobernanza adecuada del uso compartido evita la redistribución no autorizada de estudios confidenciales.

Las organizaciones de atención médica deben buscar una alineación documentada con HIPAA (para entidades de EE. UU.), RGPD (para entidades de la UE) y, potencialmente, auditorías de seguridad independientes como informes SOC o certificaciones relacionadas con ISO. Los proveedores deben documentar claramente su postura de cumplimiento en lugar de basarse en afirmaciones de seguridad generalizadas.

La ubicación del almacenamiento de datos depende de la infraestructura regional del proveedor de la nube y de las políticas de configuración. Las organizaciones de atención médica deben verificar las políticas de residencia de datos, las regiones de almacenamiento geográfico y las prácticas de replicación de copias de seguridad para garantizar el cumplimiento de las normativas locales.

La seguridad en la nube sigue un modelo de responsabilidad compartida. El proveedor asegura la infraestructura subyacente, mientras que la organización de atención médica sigue siendo responsable de la gobernanza de los usuarios, la disciplina de las credenciales, las políticas de acceso y el cumplimiento normativo. La seguridad requiere la participación activa de ambas partes.

|

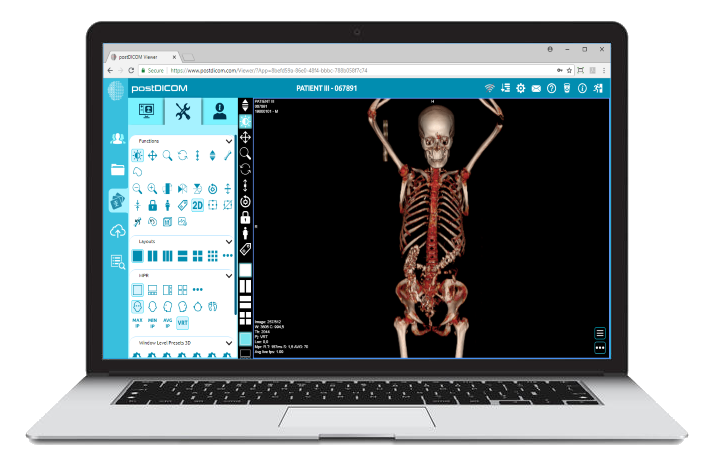

Cloud PACS y Visor DICOM en LíneaSuba imágenes DICOM y documentos clínicos a los servidores de PostDICOM. Almacene, visualice, colabore y comparta sus archivos de imágenes médicas. |