- Created by PostDICOM.jpg)

PACS-sikkerhed svigter normalt på en kedelig måde. Ikke med et dramatisk "filmhacker"-øjeblik, men med en genbrugt adgangskode, en brugerrolle med for mange rettigheder, et delingslink der lever for evigt, eller en stille eksport som ingen bemærker, før nogen spørger: "Hvorfor er denne undersøgelse det forkerte sted?"

Så hvis du leder efter PACS-sikkerhedselementer med et realtids-tankesæt, skal du ikke starte med en 40-siders politik. Start med synlighed. Du ønsker at opdage den håndfuld adfærdsmønstre, der dukker op tidligt i de fleste hændelser, og du vil have en enkel responsrutine, så advarslen faktisk fører til handling.

PACS-sikkerhedselementer i realtid betyder kontinuerlig overvågning af logins, tilladelser og databevægelser (vis, del, eksportér, slet) og varsling ved specifikke mistænkelige mønstre – som gentagne mislykkede logins, nye lokationer/enheder, uventede admin-ændringer og usædvanlige download/eksport-stigninger, så du kan inddæmme problemer hurtigt i stedet for at opdage dem senere i en revision. Dette stemmer overens med NIST's tilgang til kontinuerlig overvågning og det generelle behov for revisionskontrol og transmissionssikkerhed i sundhedsvæsenets sikkerhedsforventninger.

Logfiler er ikke realtids-sikkerhed. Logfiler er en optegnelse. Realtids-sikkerhed er et kredsløb:

1. Noget sker (login-forsøg, delingslink oprettet, eksport startet).

2. En regel evaluerer det (er dette normalt for denne bruger og rolle?).

3. En advarsel sendes hurtigt til den rette person.

4. En lille, gentagelig respons sker (inddæm først, undersøg dernæst).

NIST's vejledning om kontinuerlig overvågning og logning understøtter denne idé: du bruger hændelser og logfiler til at opdage, reagere og begrænse påvirkningen, ikke kun til at dokumentere, hvad der skete bagefter.

Du har ikke brug for 200 advarsler. Du har brug for de rigtige 5, justeret med tærskler, der ikke er vage.

Hvis nogen rammer dit PACS med gentagne forkerte adgangskoder, vil du vide det nu, ikke senere.

En praktisk regel: udløs en advarsel, når en brugerkonto har 8+ mislykkede logins på 10 minutter, eller når en enkelt IP har 20+ fejl på 10 minutter, eller når der er et succesfuldt login umiddelbart efter en bølge af fejl (det sidste mønster er et klassisk tegn på, at angriberen endelig kom ind). Når dette udløses, er dit bedste første træk inddæmning: lås kontoen eller suspender log ind midlertidigt, og verificer derefter brugeren.

Radiologiske mønstre er forudsigelige. En radiolog, der altid logger ind fra én region, og som pludselig dukker op på et nyt kontinent, er ikke automatisk et angreb, men det er altid et tjek værd.

En praktisk regel: advarsel ved første gangs log ind fra et nyt land/region, eller første gangs log ind fra en ny enhed. Overtænk ikke responsen. Enten er det legitim rejse (hurtig bekræftelse), eller også er det ikke (deaktiver adgang, nulstil legitimationsoplysninger og gennemgå nylig aktivitet).

Dette er den, der forårsager "alt ser normalt ud... indtil det ikke gør." En angriber, eller endda en velmenende medarbejder, kan ændre en rolle, udvide adgangen eller oprette en ny konto, og pludselig er din sikkerhedsmodel væk.

Dette bør være en advarsel uden forsinkelse: enhver admin-tildeling, enhver oprettelse af nye brugere og enhver ændring af tilladelser til følsomme projekter/undersøgelser. Adgangskontrol og revisionskontrol er en del af HIPAA-sikkerhedsreglens tekniske sikkerhedsforventninger, og selv hvis du er uden for USA, er princippet universelt: du skal vide, hvornår ændringer i adgangskontrol finder sted.

(2) - Created by PostDICOM.jpg)

Hvis billeddata begynder at flytte sig ud i store mængder, er det en høj-prioritets hændelse. Den perfekte tærskel afhænger af dit miljø, men her er et solidt udgangspunkt:

Advar, når en ikke-admin bruger eksporterer 15+ undersøgelser på 30 minutter, eller når eksportaktiviteten pludselig er langt over brugerens normale niveau (for eksempel en person, der eksporterer én undersøgelse om ugen, som pludselig eksporterer ti på en time). Par denne advarsel med kontekst: skete der et login fra en ny enhed lige før eksportstigningen? Hvis ja, behandl det som presserende.

Deling er nødvendigt. Ukontrolleret deling er der, hvor problemer sniger sig ind.

Advar ved en stigning i delingslinks oprettet af én konto inden for et kort tidsrum, eller ved en pludselig stigning i unikke eksterne modtagere. Responsen er enkel: udløb linksene, bekræft modtagerne, og begræns ekstern deling til de rette roller.

Når en advarsel udløses, så start ikke med en debat. Start med en rutine.

Inddæm først: deaktiver kontoen eller tilbagekald sessioner, hvis adgangen ser mistænkelig ud. Bevar beviserne: fang de hændelsesdetaljer og logfiler, du får brug for senere. Derefter omfang: hvilke undersøgelser blev berørt, delt eller eksporteret? Endelig nulstil: legitimationsoplysninger og roller, og stram indstillingerne for deling. Dette "opdag → reager → begræns påvirkning"-koncept er i overensstemmelse med, hvordan kontinuerlig overvågning er tiltænkt at fungere.

Brug dette som en kort revision. Hvis du ikke med sikkerhed kan svare "ja", har du fundet en reel forbedring.

• Hver bruger har et unikt login (ingen delte konti).

• Roller er efter mindste-privilegium-princippet (ikke alle er admin).

• MFA (to-faktor-godkendelse) bruges til admin og fjernadgang, hvor det er muligt.

• Du advarer ved opblussen af login-fejl og logins fra nye enheder/lokationer.

• Du advarer øjeblikkeligt ved admin-tildelinger og ændringer i tilladelser.

• Du advarer ved masseeksporter/download-stigninger og massedeling.

• Data er krypteret under transit og i hvile.

• Du har en enkel responsrutine og en navngiven ejer for advarsler.

For HIPAA-tilpassede miljøer mapper temaerne bag denne tjekliste rent til tekniske sikkerhedsforanstaltninger som adgangskontrol, revisionskontrol, integritet, autentificering og transmissionssikkerhed.

Leverandørens sikkerhedsfundamenter betyder noget, men de erstatter ikke dine operationelle kontroller.

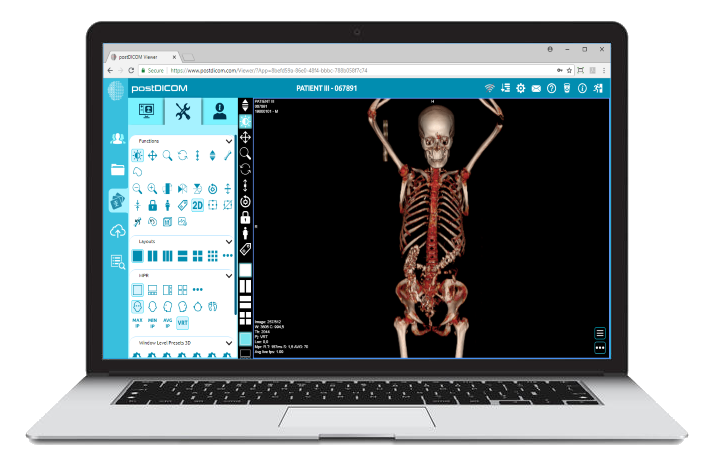

PostDICOM angiver, at de krypterer data med AES-256 og gemmer dem på Microsoft Azure-lager i den valgte region. Det er en stærk basislinje. Det, der gør forskellen i hverdagen, er hvordan du tilgår, deler og overvåger i dit virkelige workflow, især de fem signaler ovenfor.

Hvis du vil stressteste dine PACS-sikkerhedselementer i realtid med dit faktiske team (rigtige brugere, rigtig deling, rigtig undersøgelsesvolumen), så start PostDICOM's 7-dages gratis prøveperiode og kør denne tjekliste i løbet af prøveperioden. Juster advarselstærsklerne, verificer adgangsroller, og bekræft din responsrutine, før du skalerer brugen.

Start den gratis prøveperiode: https://www.postdicom.com/da/signup

|

Cloud PACS og Online DICOM-fremviserUpload DICOM-billeder og kliniske dokumenter til PostDICOM-servere. Gem, vis, samarbejd og del dine medicinske billedfiler. |