Er vi virkelig HIPAA-kompatible, eller stoler vi blot på markedsføringsløfter? Et Cloud PACS føles moderne og effektivt, men en enkelt overset indstilling kan ødelægge mange års patienttillid.

Denne tjekliste er til dem, der lever med denne spænding. Måske driver du en radiologisk afdeling, administrerer IT eller ejer en voksende klinik, der bruger PostDICOM til at gemme og se undersøgelser. Du ønsker ikke vag beroligelse. Du vil have konkrete spørgsmål, du kan forelægge dit team og sige: lad os besvare disse ærligt.

Mange mennesker skriver noget i retning af "HIPAA compliance tjekliste for Cloud PACS cloud tjenester gratis" i et søgefelt og håber, at en perfekt formular dukker op. Ingen enkelt skabelon kan garantere overholdelse, men et fokuseret sæt spørgsmål kan guide dig mod et program, som regulatorer vil anerkende som seriøst.

Betragt dette som en fortællende version af en PDF-tjekliste for HIPAA-overholdelse. Kopier de spørgsmål, der passer, tilpas dem til dine egne forhold, og opbevar dem sammen med din risikovurdering.

Før du inspicerer krypteringsindstillinger eller adgangslogs, skal du vide, hvem du er under HIPAA, og hvor elektroniske beskyttede helbredsoplysninger faktisk bevæger sig hen.

Hvis du er en klinik, et hospital eller et billedbehandlingscenter, er du næsten helt sikkert en omfattet enhed. Hvis du behandler billeder for andre, kan du også fungere som en forretningspartner (business associate). Sikkerhedsreglerne gælder under alle omstændigheder, men dine kontrakter og dokumentation ændrer sig med din rolle. Har vi tydeligt registreret, hvilken rolle vi spiller i hver forretningslinje? Når jura, compliance og drift beskriver os, bruger de så alle de samme ord? Hvis ikke, hviler dit forhold til enhver Cloud PACS-udbyder allerede på et usikkert grundlag.

Følg en enkelt undersøgelse fra scanner til arkiv. Hvor lander den først? Hvilke gateways, fremvisere og cloud-endepunkter berører den? Når PostDICOM gemmer undersøgelsen, hvem kan så få adgang til den, fra hvilke steder og efter hvilke log-ind trin? Har vi et opdateret diagram, der viser, hvordan billeder rejser ind i vores Cloud PACS og ud igen, inklusive undervisningsbiblioteker og eksporter? Er midlertidige lagersteder som cache på arbejdsstationer, mobile enheder eller downloadede ZIP-filer en del af det billede, eller lader vi som om, de ikke eksisterer?

Det officielle HHS-resumé af sikkerhedsreglen understreger forståelsen af, hvor elektroniske beskyttede helbredsoplysninger oprettes, modtages, vedligeholdes og transmitteres, fordi sikkerhedsforanstaltninger skal dække alle disse punkter, ikke kun hovedarkivet.

Regulatorer er fleksible med hensyn til værktøjer og strenge på ét punkt. Du skal køre en risikoanalyse og opdatere den, når systemerne ændres. NIST SP 800 66, som oversætter sikkerhedsreglen til praktiske trin, placerer risikoanalyse i centrum af et compliant program.

Hurtigt selvtjek:

Har vi identificeret konkrete trusler mod vores Cloud PACS, såsom fejlkonfiguration, stjålne legitimationsoplysninger og leverandørafbrydelser, og skrevet dem ned? Rangerer vi disse risici efter sandsynlighed og virkning og forbinder dem med specifikke kontroller, eller beholder vi blot en statisk liste for et syns skyld?

Adresserer vores skriftlige procedurer for adgangskontrol, minimumsnødvendig brug og hændelsesrespons eksplicit vores Cloud PACS og arbejdsgange for billeddeling? Hvis en teknolog ønsker at dele billeder med en ekstern læge, kan de så beskrive den godkendte metode, der bruger PostDICOM, eller falder de stille tilbage på ad hoc-værktøjer og personlig e-mail? Når politikker, træning og daglige vaner stemmer overens, begynder personalets beslutninger at styrke overholdelsen i stedet for stille at underminere den.

Enhver cloud-tjeneste, der gemmer eller transmitterer elektroniske beskyttede helbredsoplysninger for dig, skal underskrive en aftale med forretningspartneren (Business Associate Agreement). HHS udgiver cloud-specifik vejledning, der forklarer, hvad der skal dækkes, når du er afhængig af cloud-udbydere. HHS HIPAA vejledning om cloud computing (HHS). Specificerer din aftale med PostDICOM sikkerhedsansvar, tidslinjer for underretning om brud, og hvordan data vil blive returneret eller slettet ved kontraktophør? Er der konflikter mellem denne aftale og eventuelle standardvilkår eller serviceaftaler, der kunne skabe forvirring under en hændelse?

Cloud PACS-platforme giver normalt kryptering under overførsel, kryptering ved hvile og rollebaseret adgangskontrol. PostDICOM er designet til at overholde HIPAA og GDPR, hvor data er krypteret og beskyttet mod uautoriseret adgang. Det er et stærkt udgangspunkt, men konfigurationen forbliver dit ansvar. Er alle forbindelser til PACS begrænset til sikre protokoller, og er forældede eller test-grænseflader fuldstændigt deaktiveret? Bruger privilegerede konti stærk autentificering, ideelt multifaktor, og fjerner du adgang hurtigt, når nogen skifter rolle eller stopper? Hvor mange konti eksisterer stadig for personer, der ikke længere arbejder hos dig, simpelthen fordi ingen ejer offboarding-tjeklisten?

- Created by PostDICOM.jpg)

Cloud PACS-systemer er meget gode til at logge. Problemet er ikke mangel på data. Det er mangel på opmærksomhed. Kan du se, hvem der har set, downloadet eller delt en undersøgelse, og fra hvilken enhed eller netværk de gjorde det? Sender du de nødvendige logs til en central overvågningsplatform, eller lever de kun i leverandørkonsollen, indtil noget går galt? Hvis du ikke kan besvare et simpelt adgangsspørgsmål for en specifik undersøgelse, vil du have svært ved at reagere overbevisende på patientklager eller forespørgsler fra regulatorer.

Hændelser er stressende nok uden improvisation. Forestil dig, at en teknolog ved et uheld deler en undersøgelse med den forkerte læge, eller at en bærbar computer med cachede billeder bliver stjålet fra en bil. Ved alle i det øjeblik, hvad de skal gøre? Din interne PDF-tjekliste for HIPAA-overholdelse bør fange mindst tre svar. Hvem leder undersøgelsen, og hvem skal de underrette. Hvilke systemer og logs skal gennemgås for at forstå omfanget af hændelsen? Hvordan beslutter du, om hændelsen er et rapporteringspligtigt brud, og hvordan kommunikation med regulatorer og patienter vil fungere, hvis det er?

På nuværende tidspunkt bør det være klart, at en seriøs tjekliste til HIPAA-overholdelse for Cloud PACS handler mindre om at sætte krydser og mere om at stille målrettede spørgsmål. Det er fristende udelukkende at stole på leverandørens påstande, men regulatorer forventer, at du demonstrerer, hvordan disse påstande oversættes til politikker, kontroller og beviser i dit eget miljø.

Du kan omdanne afsnittene ovenfor til en simpel tabel, eksportere den som en PDF-tjekliste for HIPAA-overholdelse til internt brug, og gennemgå den sammen med din risikoanalyse hvert år.

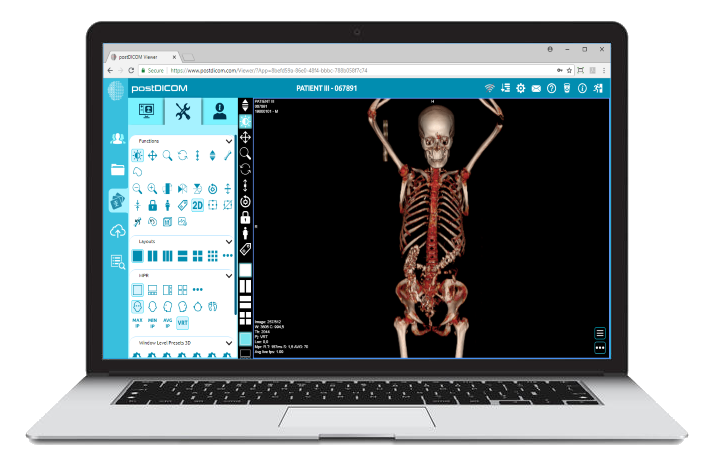

For teams, der bruger PostDICOM, er den gode nyhed, at platformen samler overkommelig Cloud PACS, sikker cloud-lagring og en webbaseret DICOM-fremviser ét sted, med generøs startplads til nye brugere. Det betyder, at du kan bruge mindre tid på at pleje gamle lokale servere og mere tid på at opbygge en klar, forsvarlig compliance-historie omkring en moderne cloud-tjeneste.

I sidste ende er det centrale spørgsmål enkelt. Når det næste revisionsbrev ankommer, vil du så helst rode gennem indbakker og gamle mødenotater, eller roligt åbne et dokument, der viser præcis, hvordan dit Cloud PACS beskytter elektroniske beskyttede helbredsoplysninger? Det arbejde, du investerer i denne tjekliste i dag, afgør, hvilken af disse historier du får lov til at fortælle.

|

Cloud PACS og Online DICOM-fremviserUpload DICOM-billeder og kliniske dokumenter til PostDICOM-servere. Gem, vis, samarbejd og del dine medicinske billedfiler. |