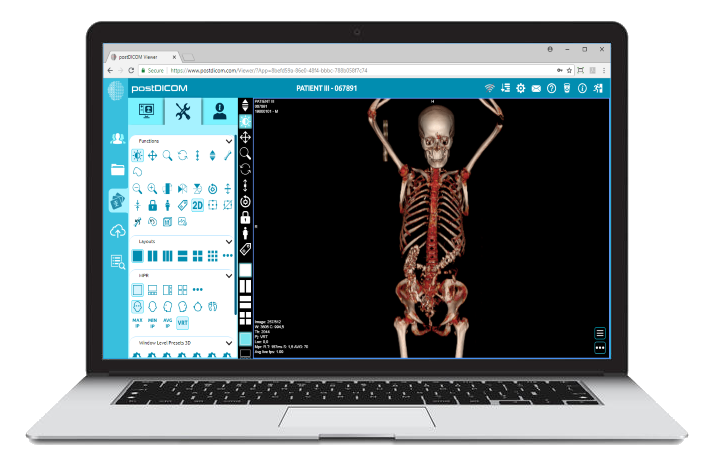

Sundhedsorganisationer overgår støt til cloud-baserede miljøer for deres diagnostiske billeddannelsesinfrastruktur. Fra uafhængige billeddiagnostiske centre til hospitalssystemer med flere afdelinger erstatter Cloud PACS-platforme de traditionelle lokale (on-premise) lagringsmodeller. Fordelene ved dette er betydelige: det kan skaleres efter behov, folk kan få adgang fra hvor som helst, det er nemmere at samarbejde, og systemet er bedre til at håndtere problemer.

På trods af dette bliver én bekymring ved med at dukke op til møder, og når der tales om teknologiplaner:

Hvor sikker er cloud-lagring til medicinsk billeddannelse?

Filer med medicinske billeder er ikke almindelige datasæt. DICOM-undersøgelser indeholder beskyttede helbredsoplysninger (PHI), diagnostiske tolkninger, tidsstempler, enhedsmetadata og patientidentifikatorer. Et brud er ikke kun et teknisk problem. Det betyder også, at vi skal håndtere bøder og skade på vores omdømme. Det kan virkelig forstyrre den pleje, vi giver til patienterne. Når sikkerheden svigter i et sundhedsmiljø, skader det den tillid, patienterne har til os. Det kan forhindre os i at udføre vores arbejde ordentligt. Et brud i sundhedsvæsenet er en alvorlig sag, fordi det påvirker patienternes tillid og den måde, vi opererer på til daglig.

Historisk set har mange institutioner sidestillet fysisk kontrol over lokale servere med højere sikkerhed. Sagen er den, at når vi ser på, hvordan vi sikrer computersystemer i dag, betyder det ikke, at de er mere sikre, blot fordi de er tæt på. Det viser moderne cybersikkerhedsanalyser. Fysisk nærhed er ikke ensbetydende med beskyttelse af dine systemer. Cybersikkerhedsanalyser gør dette ret klart. Sikkerhed bestemmes af arkitektur, håndhævelse af kryptering, adgangsstyring, overvågningskontroller og overholdelse af lovgivning — ikke af serverens placering.

Det store spørgsmål er, om cloud-miljøet er sat op og vedligeholdt korrekt. Vi skal sikre os, at cloud-miljøet er sikkert. Det vigtigste er at vide, om cloud-miljøet reelt er sikkert, når det er konfigureret, drevet og administreret. Er cloud-miljøet sikkert?

• Cloud-lagring til billeddannelse kan være meget sikker. Det kan være mere sikkert end de traditionelle systemer, vi har på vores egne kontorer, når vi sætter det op på den rigtige måde.

• Sikkerheden ved cloud-lagring af billeder afhænger af nogle få ting. Det afhænger af, hvordan vi håndhæver reglerne for datakryptering. Det afhænger også af, hvem der har adgang til dataene, og hvordan vi overvåger systemet.

• De mest almindelige sårbarheder i cloud-baserede billedsystemer stammer fra fejlkonfiguration, svage legitimationsoplysninger eller utilstrækkelig styring — ikke fra selve cloud-infrastrukturen.

• Overholdelse af lovgivning kræver både tekniske sikkerhedsforanstaltninger (kryptering, audit-logning) og kontraktmæssig beskyttelse i overensstemmelse med love om sundhedsdata.

• En vurdering af en Cloud PACS-udbyder bør indebære en gennemgang af sikkerhedsdokumentation, certificeringer, politikker for datalagring og gennemsigtighed — og ikke kun basere sig på markedsføringspåstande.

Sikkerhed i cloud-baserede medicinske billedmiljøer defineres ikke af ordet "cloud". Den defineres af de tekniske beskyttelsesforanstaltninger og styringsmekanismer, der er implementeret i miljøet. Når moderne Cloud PACS-systemer er korrekt opsat, giver de høj beskyttelse. Denne beskyttelse er ofte stærkere end ved lokale (on-premise) opsætninger.

Følgende kontroller udgør en sikker cloud-billedinfrastruktur.

Medicinske billeddata gemt i skyen skal krypteres i hvile ved hjælp af stærke industristandard-algoritmer, såsom AES-256. På den måde er de medicinske billeddata sikre, selv hvis nogen får adgang til vores lagring uden tilladelse. De medicinske billeddata vil være umulige at læse uden de nøgler, der skal bruges til at dekryptere dem. Dataene forbliver sikre, fordi de kryptografiske nøgler kræves for at låse dem op. De kryptografiske nøgler er det, der gør vores data sikre.

Kryptering i hvile beskytter:

• DICOM-billedfiler

• Patientmetadata

• Tilknyttede rapporter

• Sikkerhedskopier og arkiver

En Cloud PACS-udbyder skal sikre, at Cloud PACS altid er krypteret. De bør ikke give dig valget mellem at kryptere Cloud PACS eller ej. Cloud PACS-udbyderen skal have regler for nøglehåndtering, så kun de rigtige personer kan dekryptere Cloud PACS.

Billeddata flyttes ofte mellem modaliteter, lagringssystemer, radiologer og henvisende læger. Under transmissionen skal data beskyttes mod aflytning.

Sikre cloud-billedsystemer bruger noget, der kaldes Transport Layer Security (TLS), for at holde dataene sikre, når de flyttes rundt. Dette er med til at beskytte følgende:

• DICOM-uploads

• Billeddownloads

• Webbaseret viewer-adgang (Zero-Footprint Viewer)

• API-integrationer

Uden krypterede transmissionskanaler kan billedstudier være sårbare over for aflytning på usikre netværk. Brug af Transport Layer Security-protokoller hjælper i høj grad med at mindske denne risiko. Transport Layer Security-protokoller gør tingene meget mere sikre.

Det er ikke alle brugere af systemet, der skal have adgang til at se alle de medicinske billeddata. Medicinske billeddata er meget følsomme. Rollebaseret adgangskontrol (RBAC) er en måde at styre, hvem der kan se hvad. Det begrænser adgangen til medicinske billeddata baseret på hver brugers ansvar, så dataene kun er tilgængelige for de personer, der reelt har brug for at se dem, f.eks. læger og sundhedspersonale, der arbejder med billeddiagnostik.

For eksempel:

• Radiologer kan have fuld diagnostisk adgang.

• Henvisende læger kan have skrivebeskyttede tilladelser (view-only).

• Administrativt personale kan have begrænset adgang til metadata.

Ved at segmentere tilladelser reducerer RBAC sandsynligheden for internt misbrug eller utilsigtet eksponering. Korrekt adgangsstyring er ofte mere kritisk end selve lagringsmiljøet.

Kompromitterede legitimationsoplysninger er fortsat en af de mest almindelige indgangsvinkler til brud på sundhedsdata. Selv stærke adgangskoder kan blive afsløret gennem phishing eller social engineering.

Multi-faktor godkendelse (MFA) tilføjer et ekstra verificeringslag ud over brugernavn og adgangskode. Dette kan omfatte:

• Engangs-verifikationskoder

• Godkendelses-apps (Authenticator apps)

• Hardware-sikkerhedsnøgler

Brugen af multi-faktor godkendelse hjælper virkelig med at reducere risikoen for, at uvedkommende får adgang til systemer, især når folk arbejder hjemmefra eller fra mange forskellige steder. Multi-faktor godkendelse er en stor hjælp i disse situationer.

Sikkerhed handler ikke kun om at forhindre dårlige ting i at ske. Det handler også om at kunne se, hvad der foregår. Sikre Cloud PACS-platforme bør føre detaljerede optegnelser over alt, hvad der sker. Disse optegnelser er som en dagbog, der viser ting som:

• Login-aktivitet

• Filadgang

• Download af data

• Ændringer af tilladelser

• Delingshændelser

Kontinuerlig overvågning giver administratorer mulighed for at opdage usædvanlige adfærdsmønstre og reagere hurtigt på potentielle hændelser. Audit-logning er også afgørende for overholdelse af lovgivningen og retsmedicinske undersøgelser.

Sundhedsdrift kan ikke tolerere længerevarende nedetid. Cloud-billedsystemer skal implementere redundans og planlægning af katastrofegendannelse for at sikre forretningskontinuitet.

Sikre cloud-arkitekturer tilbyder typisk:

• Automatiseret backup-replikering

• Geografisk redundans

• Højtilgængeligheds-infrastruktur

• Definerede mål for gendannelsestid (RTO)

Cloud-lagring er markant anderledes end at gemme ting ét enkelt sted. Når du sætter et miljø op på den rigtige måde, kan det håndtere problemer som hardwarenedbrud, naturkatastrofer eller strømafbrydelser i et bestemt område. Dette skyldes, at cloud-lagring ikke befinder sig på ét sted, så hvis der sker noget slemt ét sted, vil skyen stadig fungere. Cloud-miljøer kan tilbyde beskyttelse mod disse typer problemer.

Cloud-infrastruktur kan give stærke sikkerhedskontroller, men intet miljø er risikofrit. I sundhedssektoren skyldes størstedelen af sikkerhedshændelser ikke indbyggede svagheder i cloud-arkitekturen — de skyldes fejlkonfiguration, misbrug af legitimationsoplysninger eller mangler i styringen.

At forstå disse risici hjælper dig med at vurdere, om en Cloud PACS-løsning er reelt sikker.

En af de mest almindelige sårbarheder i cloud-miljøer er forkert konfiguration. Lagringscontainere, der ikke har korrekte tilladelser, eller adgangspolitikker, der er for brede, kan utilsigtet eksponere følsomme data.

I medicinske billedsystemer kan dette betyde:

• Offentligt tilgængelige lagringsslutpunkter

• Overdrevne brugertilladelser

• Ubegrænset API-adgang

Cloud-sikkerhed afhænger i høj grad af korrekt konfiguration og løbende gennemgang af politikker. At bruge systemer til at tjekke for sikkerhedsproblemer og være meget omhyggelig med, hvem der kan få adgang, gør skyen meget mere sikker. Cloud-sikkerhed er noget, vi skal forholde os til hele tiden.

Kompromitterede adgangskoder er fortsat en af de hyppigste årsager til brud på sundhedsdata. Hvis brugere udelukkende stoler på adgangskoder — især genbrugte eller svage adgangskoder — kan angribere få uautoriseret adgang gennem phishing eller brute-force-forsøg.

På steder, hvor vi tager billeder eller foretager billeddiagnostik, kan uautoriseret adgang til loginoplysninger føre til adgang til ting, der bør være fortrolige, såsom:

• Diagnostiske undersøgelser

• Patientidentifikatorer

• Delte billedlinks

Multi-faktor godkendelse, politikker for udskiftning af adgangskoder og kontiovervågning er afgørende foranstaltninger mod denne trusselsvektor.

Ikke alle sikkerhedsrisici kommer udefra. Interne trusler — uanset om de er bevidste eller utilsigtede — kan også kompromittere følsomme billeddata.

Eksempler inkluderer:

• Brugere med for mange rettigheder, der tilgår unødvendige journaler

• Ukorrekt download af billedstudier

• Uautoriseret deling uden for godkendte arbejdsgange

Rollebaseret adgangskontrol og overvågning af aktivitet reducerer sandsynligheden for og virkningen af internt misbrug.

Sundhedsorganisationer er hyppige mål for ransomware-angreb på grund af den kritiske natur af kliniske operationer. I traditionelle lokale PACS-systemer kan ransomware kryptere lokal lagring og forstyrre adgangen til billedarkiver.

Cloud-miljøer, der er sat op korrekt, kan i høj grad hjælpe med at mindske denne risiko. Det gør de ved hjælp af:

• Uforanderlige (immutable) sikkerhedskopier

• Segmenterede adgangspolitikker

• Kontinuerlig overvågning

• Hurtige gendannelsesfunktioner

Men hvis styringspraksisserne er svage, kan ransomware-risici stadig sprede sig via kompromitterede loginoplysninger eller tilsluttede slutpunkter.

Sikkerhed er ikke kun teknisk — den er også kontraktmæssig og processuel. En Cloud PACS-udbyder, der ikke kan levere tydelig dokumentation for:

• Krypteringsstandarder

• Politikker for datalagring (Data Residency)

• Praksis for audit-logning

• Compliance-certificeringer

...indfører usikkerhed i risikoprofilen.

Sundhedsorganisationer skal verificere sikkerhedsdokumentation i stedet for at stole på generelle påstande om "HIPAA-compliance" eller "sikker cloud-lagring".

Sikkerhedsdiskussioner omkring medicinsk billeddannelse tager ofte udgangspunkt i en forsimplet antagelse: Hvis serverne fysisk er på hospitalet, må de være mere sikre. I praksis afhænger sikkerhedens styrke mindre af placering og mere af styring, vedligeholdelsesdisciplin og arkitektoniske beskyttelsesforanstaltninger.

Både lokale og cloud-baserede PACS-miljøer kan være sikre — eller sårbare — afhængigt af kvaliteten af implementeringen. Imidlertid har de operationelle realiteter i moderne sundheds-IT flyttet sikkerhedsbalancen på vigtige måder.

Nedenfor er en struktureret sammenligning af de vigtigste sikkerhedsfaktorer.

| Sikkerhedsfaktor | Lokalt PACS (On-Premise) | Grundlæggende Cloud-lagring | Enterprise Cloud PACS |

| Kryptering i hvile | Ofte konfigurerbart, kan kræve manuel opsætning | Variabelt | Håndhæves som standard (f.eks. AES-256) |

| Kryptering under overførsel | Kan afhænge af den interne netværksopsætning | Understøttet, men ikke altid håndhævet | Håndhæves via TLS-sikret kommunikation |

| Adgangskontrol | Administreres lokalt, risiko for over-tilladelser | Grundlæggende brugerkontrol | Struktureret rollebaseret adgangskontrol (RBAC) |

| Multi-faktor godkendelse | Ikke altid implementeret | Valgfrit | Typisk understøttet og anbefalet |

| Hændelseslogning (Audit Logging) | Kan kræve separate systemer | Begrænset synlighed | Integreret logning og aktivitetssporing |

| Backup & Katastrofegendannelse | Lokal backup, ofte kun ét sted | Cloud-backup, men begrænset arkitektur | Geo-redundant, automatiseret replikering |

| Ransomware-modstandsdygtighed | Sårbar, hvis lokal lagring bliver krypteret | Afhænger af udbyderens konfiguration | Inkluderer ofte uforanderlige sikkerhedskopier og hurtig gendannelse |

| Compliance-dokumentation | Internt ansvar | Variabelt | Udbyder-supporteret dokumentation og certificeringer |

Lokale systemer placerer det fulde ansvar hos sundhedsorganisationens interne IT-team. Dette omfatter:

• Hardware-sikkerhed

• Patch-styring

• Backup-integritet

• Netværkssegmentering

• Kontinuerlig overvågning

Mindre institutioner mangler ofte dedikerede cybersikkerhedsteams til at håndtere disse ansvarsområder på enterprise-niveau.

I modsætning hertil drager et korrekt designet enterprise Cloud PACS-miljø fordel af:

• Dedikerede teams til infrastruktursikkerhed

• Automatiserede opdateringer og patching

• Indbygget redundans

• Kontinuerlige overvågningssystemer

• Skalerbare adgangskontroller

Dette betyder ikke, at cloud-systemer automatisk er sikre. Det betyder, at når styringen håndhæves korrekt, kan cloud-miljøer tilbyde strukturerede sikkerhedsforanstaltninger, der overstiger det, som mange lokale systemer kan opretholde over tid.

Sikkerhedsforskellen mellem cloud- og lokale systemer handler sjældent om geografi, men derimod om:

• Konfigurationsdisciplin

• Politikker for adgangsstyring

• Overvågnings- og revisionspraksis

• Tilpasning til lovkrav

• Leverandørens gennemsigtighed

Et dårligt konfigureret cloud-system kan være sårbart. Et dårligt vedligeholdt lokalt system kan være lige så — eller mere — udsat.

Sikkerhedsresultater afhænger af, hvordan kontrollen håndhæves, ikke af, hvor serveren står.

Sikkerhed inden for medicinsk billeddannelse er uadskillelig fra overholdelse af lovgivning (compliance). De bedste sikkerhedsforanstaltninger er ikke gode nok, hvis de ikke overholder reglerne for beskyttelse af sundhedsdata og de aftaler, der er indgået.

Cloud-lagring af billeder skal være sikker, og den skal også opfylde de juridiske krav, der gælder for medicinsk billeddannelse.

Under Health Insurance Portability and Accountability Act (HIPAA) skal medicinske billeddata, der indeholder beskyttede helbredsoplysninger (PHI), sikres gennem administrative, fysiske og tekniske foranstaltninger.

For Cloud PACS-miljøer kræver dette typisk:

• Kryptering af PHI i hvile og under overførsel

• Mekanismer til adgangskontrol

• Hændelseslogning og overvågning

• Procedurer for underretning om databrud

• En underskrevet databehandleraftale (Business Associate Agreement - BAA) med cloud-udbyderen

Compliance er noget, som både sundhedsorganisationen og cloud-tjenesteudbyderen skal samarbejde om. Sundhedsorganisationen og udbyderen må dele dette ansvar for at sikre, at alt gøres korrekt. Compliance er en vigtig del, og begge parter skal tage det alvorligt.

- Created by PostDICOM.jpg)

Under den generelle databeskyttelsesforordning (GDPR) klassificeres patientbilleddata som følsomme personoplysninger. Dette medfører strenge krav til:

• Lovligt grundlag for behandling

• Dataminimering

• Gennemsigtighed omkring adgang

• Tidsfrister for rapportering af brud

• Restriktioner for dataoverførsel på tværs af landegrænser

Cloud PACS-udbydere, der betjener europæiske institutioner, skal fremvise passende databeskyttelseskontroller og klart definere politikker for datalagring (data residency).

En ofte overset faktor ved cloud-billeddannelse er, hvor dataene fysisk befinder sig. Nogle jurisdiktioner har restriktioner for opbevaring af patientdata uden for landets grænser.

Sundhedsorganisationer bør bekræfte:

• De geografiske regioner, hvor dataene er gemt

• Hvorvidt sikkerhedskopier replikeres på tværs af grænser

• Hvordan grænseoverskridende overførsler sikres

• Om kontraktlige aftaler afspejler juridiske forpligtelser

Gennemsigtighed i politikker for datalagring er en vigtig indikator for et modent sikkerhedsniveau.

Compliance-rammer kræver ofte, at adgangslogfiler og aktivitetsoptegnelser opbevares i bestemte perioder. Sikre Cloud PACS-systemer bør opretholde:

• Detaljerede revisionsspor for brugeraktivitet

• Tidsstempler for adgang

• Historik over interaktioner med filer

• Administrative konfigurationsændringer

Revisionsoptegnelser er afgørende ikke kun for lovgivningsmæssig gennemgang, men også for retsmedicinske undersøgelser i tilfælde af en sikkerhedshændelse.

Et centralt begreb i styringen af cloud-sikkerhed er modellen for delt ansvar.

Forenklet sagt:

• Cloud-udbyderen er ansvarlig for at sikre den underliggende infrastruktur.

• Sundhedsorganisationen er ansvarlig for brugerstyring, adgangsdisciplin og håndhævelse af politikker.

Sikkerhedsbrist opstår ofte, når organisationer antager, at overgangen til skyen overfører hele ansvaret til leverandøren. I virkeligheden skal styringen forblive aktiv og bevidst.

Sikkerhedspåstande inden for sundhedsteknologi er lette at fremsætte, men svære at verificere. Næsten enhver cloud-platform til billeddannelse reklamerer med kryptering og compliance. Forskellen mellem et sikkert system og et sårbart system ligger ofte i gennemsigtighed i dokumentationen, håndhævelsesmekanismer og modenhed i styringen.

Når en sundhedsorganisation evaluerer en Cloud PACS-udbyder, bør man se længere end markedsføringsslogans og vurdere målbare sikkerhedsindikatorer.

En udbyder bør tydeligt dokumentere:

• Standarder for kryptering i hvile (f.eks. AES-256)

• Håndhævelse af kryptering under overførsel (TLS-protokoller)

• Politikker for nøglehåndtering

• Hvorvidt kryptering håndhæves som standard eller er konfigurerbar

Sikkerheden bør være en indbygget del af platformen fra starten. På den måde er sikkerheden altid til stede for at beskytte dig, uden at du skal tænke over det. Sikkerhed bør være bygget ind i platformen, så du bare kan bruge den uden bekymringer.

Et modent Cloud PACS-miljø bør tilbyde:

• Rollebaseret adgangskontrol (RBAC)

• Granulær håndtering af tilladelser

• Understøttelse af multi-faktor godkendelse (MFA)

• Mulighed for sessionsovervågning

Organisationer bør også bekræfte, hvor nemt adgang kan tilbagekaldes, og hvor hurtigt tilladelsesændringer træder i kraft i hele systemet.

Sikkerhedssynlighed er lige så vigtig som sikkerhedsforebyggelse. Udbydere bør tilbyde:

• Detaljerede aktivitetslogfiler

• Sporing af downloads og delinger

• Optegnelser over administrative ændringer

• Alarmeringsmekanismer for mistænkelig adfærd

Evnen til at generere revisionsrapporter efter behov er særligt vigtig under compliance-gennemgange.

En sikker billedplatform skal beskytte mod både databrud og operationel nedetid.

Nøglespørgsmål omfatter:

• Er sikkerhedskopier automatiseret?

• Replikeres data på tværs af geografiske regioner?

• Hvad er de definerede mål for gendannelsestid (RTO)?

• Er sikkerhedskopier beskyttet mod ændringer fra ransomware?

Redundans bør være systematisk, ikke manuel eller reaktiv.

Sundhedsorganisationer bør anmode om:

• Dokumentation, der understøtter overholdelse af HIPAA eller GDPR

• Politikker for datalagring (Data Residency)

• Databehandleraftaler (hvis relevant)

• Uafhængige sikkerhedsrevisioner eller certificeringer

Gennemsigtighed er en vigtig ting at kigge efter, når man vurderer sikkerhedsmodenhed.

Ud over tekniske funktioner bør organisationer vurdere udbyderens tilgang til sikkerhedsstyring:

• Offentliggør de deres sikkerhedspraksis?

• Bliver opdateringer og patches anvendt proaktivt?

• Findes der en dokumenteret proces for hændelseshåndtering (Incident Response)?

• Er sikkerhed positioneret som et kerneprincip eller et markedsførings-add-on?

Sikkerhedskultur forudsiger ofte den langsigtede modstandsdygtighed mere præcist end lister over funktioner.

Cloud PACS kan være mere sikkert end lokale systemer, når det implementeres med håndhævet kryptering, strukturerede adgangskontroller, kontinuerlig overvågning og automatiseret backup-redundans. Lokale systemer er stærkt afhængige af den interne IT-afdelings vedligeholdelsesdisciplin. Sikkerhedens styrke i begge miljøer afhænger af styringens kvalitet, ikke af serverens placering.

En sikker Cloud PACS bør implementere stærk kryptering i hvile (såsom AES-256) og krypteret transmission ved hjælp af TLS-protokoller. Kryptering bør håndhæves som standard og ikke være valgfri. Korrekte politikker for nøglehåndtering er ligeledes afgørende for at forhindre uautoriseret datadekryptering.

Intet system kan garantere fuldstændig immunitet over for ransomware. Men moderne Cloud PACS-platforme kan reducere konsekvenserne markant gennem uforanderlige sikkerhedskopier, segmenterede adgangskontroller, multi-faktor godkendelse og hurtige gendannelsesfunktioner. Styring og adgangskodesikkerhed er fortsat kritiske komponenter for modstandsdygtighed over for ransomware.

Offentlig cloud-infrastruktur kan være yderst sikker, når den er konfigureret korrekt. De store cloud-udbydere investerer massivt i sikkerhed på infrastrukturniveau. Den primære risiko opstår typisk fra fejlkonfiguration, svag adgangskontrol eller utilstrækkelig styring — ikke fra den offentlige cloud-infrastruktur i sig selv.

Sikre Cloud PACS-platforme beskytter delte billeddata gennem krypterede transmissionskanaler, tilladelsesbaserede adgangslinks, hændelsessporing (audit-tracking) og valgfrie tidsbegrænsede adgangskontroller. Korrekt delingsstyring forhindrer uautoriseret videredistribution af følsomme undersøgelser.

Sundhedsorganisationer bør se efter dokumenteret overensstemmelse med HIPAA (for amerikanske enheder), GDPR (for EU-enheder) og potentielt uafhængige sikkerhedsrevisioner såsom SOC-rapporter eller ISO-relaterede certificeringer. Udbydere bør tydeligt dokumentere deres compliance-status frem for at stole på generelle sikkerhedspåstande.

Placeringen af datalagringen afhænger af cloud-udbyderens regionale infrastruktur og konfigurationspolitikker. Sundhedsorganisationer bør bekræfte politikker for datalagring (data residency), geografiske lagringsregioner og replikeringspraksis for sikkerhedskopier for at sikre overholdelse af lokal lovgivning.

Cloud-sikkerhed følger en model for delt ansvar. Udbyderen sikrer den underliggende infrastruktur, mens sundhedsorganisationen fortsat er ansvarlig for brugerstyring, håndtering af legitimationsoplysninger, adgangspolitikker og håndhævelse af compliance. Sikkerhed kræver aktiv deltagelse fra begge parter.

|

Cloud PACS og online DICOM ViewerUpload DICOM-billeder og kliniske dokumenter til PostDICOM-servere. Gem, vis, samarbejd og del dine medicinske billedfiler. |