Sjukvårdsorganisationer övergår stadigt sin diagnostiska bildinfrastruktur till molnbaserade miljöer. Från oberoende bilddiagnostiska center till sjukhussystem med flera anläggningar, ersätter Cloud PACS-plattformar traditionella lokala lagringsmodeller. Fördelarna med detta är mycket goda: det kan växa vid behov, användare kan komma åt det varifrån som helst, samarbetet blir enklare och det är bättre på att hantera problem.

Trots detta dyker en oro ständigt upp i möten och när man diskuterar teknikplaner:

Hur säker är molnlagring för medicinsk bildbehandling?

Medicinska bildfiler är inte vilka dataset som helst. DICOM-undersökningar innehåller skyddad hälsoinformation (PHI), diagnostiska tolkningar, tidsstämplar, enhetsmetadata och patientidentifierare. Ett dataintrång är inte bara ett tekniskt problem. Det innebär också att vi måste hantera straffavgifter och skada på vårt rykte. Det kan verkligen störa den vård vi ger till patienter. När säkerheten brister i en vårdmiljö skadar det det förtroende patienterna har för oss. Det kan hindra oss från att utföra våra jobb på rätt sätt. Ett intrång i vården är en stor sak eftersom det påverkar patienternas förtroende och vår dagliga verksamhet.

Historiskt sett har många institutioner likställt fysisk kontroll över lokala servrar med högre säkerhet. Saken är den att, när vi tittar på hur man håller datorsystem säkra nuförtiden, kan vi se att det inte betyder att det är säkrare bara för att man befinner sig nära något. Modern cybersäkerhetsanalys visar detta. Fysisk närhet innebär inte att du har ett skydd för dina datorsystem. Cybersäkerhetsanalyser gör detta ganska tydligt. Säkerhet bestäms av arkitektur, tillämpning av kryptering, styrning av åtkomst, övervakningskontroller och regelefterlevnad – inte av var servern är placerad.

Den stora frågan är om molnmiljön är uppsatt och underhålls på rätt sätt. Vi måste se till att molnmiljön är säker. Huvudsaken är att veta om molnmiljön verkligen är säker när den konfigureras, körs och hanteras. Är molnmiljön säker?

• Molnlagring för bildbehandling kan vara riktigt säker. Den kan vara säkrare än de traditionella system vi har på våra egna kontor när vi sätter upp den på rätt sätt.

• Säkerheten för molnlagring av bilder beror på ett fåtal saker. Den beror på hur vi tillämpar reglerna för kryptering av data. Den beror också på vem som har tillgång till datan och hur vi övervakar systemet.

• De vanligaste sårbarheterna i molnbaserade bildsystem härrör från felkonfiguration, svaga inloggningsuppgifter eller bristande styrning – inte från själva molninfrastrukturen.

• Regelefterlevnad kräver både tekniska skyddsåtgärder (kryptering, granskningsloggning) och avtalsmässiga skydd som är anpassade till lagar om hälsodata.

• Att utvärdera en Cloud PACS-leverantör bör innefatta granskning av säkerhetsdokumentation, certifieringar, policyer för dataplacering och transparens – inte att enbart förlita sig på marknadsföringspåståenden.

Säkerhet i molnbaserade medicinska bildmiljöer definieras inte av ordet "moln". Den definieras av de tekniska skyddsåtgärderna och styrningsmekanismerna som implementeras inom den miljön. När moderna Cloud PACS-system konfigureras på rätt sätt ger de ett starkt skydd. Detta skydd är ofta starkare än hos lokala lösningar.

Följande kontroller utgör en molnbaserad bildinfrastruktur.

Medicinsk bilddata som lagras i molnet bör krypteras i vila med hjälp av starka algoritmer av branschstandard, såsom AES-256. På detta sätt förblir medicinsk bilddata säker även om någon får tillgång till vår lagring utan vår tillåtelse. Den medicinska bilddatan kommer att vara omöjlig att läsa utan nycklarna för att dekryptera den. Datan förblir säker eftersom de kryptografiska nycklarna krävs för att låsa upp den. De kryptografiska nycklarna är det som gör vår data säker.

Kryptering i vila skyddar:

• DICOM-bildfiler

• Patientmetadata

• Relaterade rapporter

• Säkerhetskopior och arkiv

En Cloud PACS-leverantör bör säkerställa att Cloud PACS alltid är krypterad. De bör inte ge dig ett val om att kryptera Cloud PACS eller inte. Cloud PACS-leverantören bör ha regler för hantering av nycklar så att endast rätt personer kan dekryptera Cloud PACS.

Bilddata flyttas ofta mellan modaliteter, lagringssystem, radiologer och remitterande läkare. Under överföringen måste data skyddas mot avlyssning.

Säkra molnbaserade bildsystem använder något som kallas Transport Layer Security (TLS) för att hålla datan säker när den förflyttas. Detta hjälper till att skydda följande:

• DICOM-uppladdningar

• Bildnedladdningar

• Webbaserad åtkomst via visare

• API-integrationer

Utan krypterade överföringskanaler skulle bildundersökningar kunna vara sårbara för avlyssning på osäkra nätverk. Att använda Transport Layer Security-protokoll bidrar verkligen till att minska den risken. Transport Layer Security-protokoll gör saker mycket säkrare.

Alla personer som använder systemet bör inte kunna se all medicinsk bilddata. Medicinsk bilddata är mycket känslig. Rollbaserad åtkomstkontroll, eller RBAC (Role-Based Access Control), är ett sätt att styra vem som kan se vad. Det begränsar tillgången till medicinsk bilddata baserat på varje användares ansvarsområden, så att medicinsk bilddata endast är tillgänglig för de personer som verkligen behöver se den, såsom läkare och medicinsk personal som arbetar med medicinsk bilddata.

Till exempel:

• Radiologer kan ha fullständig diagnostisk åtkomst.

• Remitterande läkare kan ha skrivskyddade behörigheter.

• Administrativ personal kan ha begränsad åtkomst till metadata.

Genom att segmentera behörigheter minskar RBAC sannolikheten för internt missbruk eller oavsiktlig exponering. Korrekt åtkomststyrning är ofta mer avgörande än själva lagringsmiljön.

Komprometterade inloggningsuppgifter förblir en av de vanligaste ingångspunkterna för dataintrång inom sjukvården. Även starka lösenord kan avslöjas genom nätfiske eller social ingenjörskonst.

Flerfaktorsautentisering (MFA) lägger till ett extra verifieringslager utöver användarnamn och lösenord. Detta kan inkludera:

• Engångskoder för verifiering

• Autentiseringsappar

• Hårdvarubaserade säkerhetsnycklar

Att använda flerfaktorsautentisering bidrar verkligen till att minska risken för att obehöriga tar sig in i system, särskilt när människor arbetar hemifrån eller från många olika platser. Flerfaktorsautentisering är till stor hjälp i dessa situationer.

Säkerhet handlar inte bara om att stoppa dåliga saker från att hända. Det handlar också om att kunna se vad som pågår. Säkra Cloud PACS-plattformar bör föra detaljerade register över allt som händer; dessa register är som en dagbok som visar saker som:

• Inloggningsaktivitet

• Filåtkomst

• Datainedladdningar

• Ändringar i behörigheter

• Händelser kopplade till delning

Kontinuerlig övervakning gör det möjligt för administratörer att upptäcka ovanliga beteendemönster och snabbt reagera på potentiella incidenter. Granskningsloggning är också avgörande för regelefterlevnad och rättsmedicinska utredningar.

Sjukvårdsverksamheter tolererar inte långvarig nedtid. Molnbaserade bildsystem måste implementera redundans och planering för katastrofåterställning för att säkerställa affärskontinuitet.

Säkra molnarkitekturer tillhandahåller vanligtvis:

• Automatiserad replikering av säkerhetskopior

• Geografisk redundans

• Infrastruktur med hög tillgänglighet

• Definierade mål för återställningstid (RTO)

Molnlagring skiljer sig verkligen från att lagra saker på en enda plats. När du konfigurerar en miljö på rätt sätt kan den hantera problem som hårdvaruhaverier, naturkatastrofer eller strömavbrott i ett område. Detta beror på att molnlagring inte är koncentrerad till en enda plats, så om något allvarligt händer på en plats kan molnet fortfarande fungera. Molnmiljöer kan erbjuda skydd mot dessa typer av problem.

Molninfrastruktur kan erbjuda starka säkerhetskontroller, men ingen miljö är immun mot risker. Inom sjukvården beror majoriteten av säkerhetsincidenterna inte på inneboende svagheter i molnarkitekturen – de härrör från felkonfiguration, missbruk av inloggningsuppgifter eller brister i styrningen.

Att förstå dessa risker hjälper dig att se om en Cloud PACS-lösning verkligen är säker.

En av de vanligaste sårbarheterna i molnmiljöer är felaktig konfiguration. Lagringsbehållare som inte är korrekt behörighetsstyrda eller åtkomstpolicyer som är för breda kan oavsiktligt exponera känslig data.

I medicinska bildsystem kan detta innebära:

• Offentligt tillgängliga lagringspunkter

• Alltför omfattande användarbehörigheter

• Obegränsad API-åtkomst

Molnsäkerhet är starkt beroende av korrekt konfiguration och kontinuerlig granskning av policyer. Att använda maskiner för att kontrollera säkerhetsproblem och vara mycket noggrann med vem som kan komma in gör molnet mycket säkrare. Molnsäkerhet är något vi måste tänka på hela tiden.

Komprometterade inloggningsuppgifter är fortfarande en ledande orsak till dataintrång inom sjukvården. Om användare enbart förlitar sig på lösenord – särskilt återanvända eller svaga lösenord – kan angripare få obehörig åtkomst genom nätfiske eller brute force-försök.

På platser där vi tar bilder eller utför bilddiagnostik, om någon får tag i våra inloggningsuppgifter, kan de komma åt saker de inte borde ha tillgång till, såsom:

• Diagnostiska undersökningar

• Patientidentifierare

• Delade länkar för bildvisning

Flerfaktorsautentisering, policyer för lösenordsbyte och kontoövervakning är kritiska skyddsåtgärder mot denna hotvektor.

Inte alla säkerhetsrisker kommer utifrån. Interna hot – oavsett om de är avsiktliga eller oavsiktliga – kan också exponera känslig bilddata.

Exempel inkluderar:

• Användare med överdrivna behörigheter som får åtkomst till onödiga journaler

• Felaktig nedladdning av bildundersökningar

• Obehörig delning utanför godkända arbetsflöden

Rollbaserad åtkomstkontroll och aktivitetsövervakning minskar sannolikheten och effekten av internt missbruk.

Sjukvårdsorganisationer är ofta måltavlor för utpressningstrojaner (ransomware) på grund av de kliniska verksamheternas kritiska natur. I traditionella lokala PACS-system kan ransomware kryptera lokal lagring och störa åtkomsten till bildarkiv.

Molnmiljöer som är konfigurerade på rätt sätt kan verkligen bidra till att minska denna risk. De gör detta genom:

• Oföränderliga säkerhetskopior (Immutable Backups)

• Segmenterade åtkomstpolicyer

• Kontinuerlig övervakning

• Funktioner för snabb återställning

Men om styrningspraxis är svag, kan ransomware-risker fortfarande spridas via komprometterade inloggningsuppgifter eller anslutna enheter.

Säkerhet är inte bara teknisk – den är avtalsmässig och procedurmässig. En Cloud PACS-leverantör som inte tydligt kan dokumentera:

• Krypteringsstandarder

• Policyer för dataplacering (Data Residency)

• Praxis för granskningsloggning

• Certifieringar för regelefterlevnad

Introducerar osäkerhet i riskprofilen.

Sjukvårdsorganisationer måste verifiera säkerhetsdokumentation snarare än att förlita sig på generella påståenden om "HIPAA-efterlevnad" eller "säker molnlagring".

Säkerhetsdiskussioner kring medicinsk bildbehandling hamnar ofta i ett förenklat antagande: om servrarna fysiskt finns inne på sjukhuset måste de vara säkrare. I praktiken beror säkerhetsstyrkan mindre på plats och mer på styrning, underhållsdisciplin och arkitektoniska skyddsåtgärder.

Både lokala och molnbaserade PACS-miljöer kan vara säkra – eller sårbara – beroende på implementeringens kvalitet. De operativa realiteterna i modern sjukvårds-IT har dock förskjutit säkerhetsbalansen på viktiga sätt.

Nedan följer en strukturerad jämförelse av viktiga säkerhetsfaktorer.

| Säkerhetsfaktor | Lokalt PACS | Grundläggande molnlagring | Enterprise Cloud PACS |

| Kryptering i vila | Ofta konfigurerbart, kan kräva manuell installation | Varierande | Tvingande som standard (t.ex. AES-256) |

| Kryptering under överföring | Kan bero på intern nätverkskonfiguration | Stöds men tvingas inte alltid fram | Tvingande via TLS-säkrad kommunikation |

| Åtkomstkontroll | Hanteras lokalt, risk för överdriven behörighetstilldelning | Grundläggande användarkontroll | Strukturerad rollbaserad åtkomstkontroll (RBAC) |

| Flerfaktorsautentisering | Implementeras inte alltid | Valfritt | Stöds vanligtvis och rekommenderas |

| Granskningsloggning | Kan kräva separata system | Begränsad synlighet | Integrerad loggning och aktivitetsspårning |

| Säkerhetskopiering och katastrofåterställning | Lokal säkerhetskopiering, ofta på en enda plats | Molnsäkerhetskopiering men begränsad arkitektur | Geo-redundant, automatiserad replikering |

| Motståndskraft mot ransomware | Sårbart om lokal lagring krypteras | Beroende på leverantörens konfiguration | Inkluderar ofta oföränderliga säkerhetskopior och snabb återställning |

| Dokumentation om regelefterlevnad | Internt ansvar | Varierande | Leverantörsstödd dokumentation och certifieringar |

Lokala system lägger hela ansvaret på sjukvårdsorganisationens interna IT-team. Detta inkluderar:

• Hårdvarusäkerhet

• Hantering av patchar

• Integritet för säkerhetskopior

• Nätverkssegmentering

• Kontinuerlig övervakning

Mindre institutioner kan sakna dedikerade cybersäkerhetsteam för att hantera dessa ansvarsområden enligt företagsstandard.

I kontrast drar en korrekt designad Enterprise Cloud PACS-miljö nytta av:

• Dedikerade säkerhetsteam för infrastruktur

• Automatiserade uppdateringar och patchar

• Inbyggd redundans

• System för kontinuerlig övervakning

• Skalbara autentiseringskontroller

Detta betyder inte att molnsystem automatiskt är säkra. Det innebär att när styrningen tillämpas på rätt sätt kan molnmiljöer erbjuda strukturerade skyddsåtgärder som överträffar vad många lokala system kan upprätthålla över tid.

Säkerhetsklyftan mellan molnbaserade och lokala system handlar sällan om geografi, den handlar om:

• Disciplin kring konfiguration

• Policyer för åtkomsthantering

• Övervakning och granskningspraxis

• Anpassning till regelverk

• Leverantörens transparens

Ett dåligt konfigurerat molnsystem kan vara sårbart. Ett dåligt underhållet lokalt system kan vara lika – eller mer – utsatt.

Säkerhetsresultatet beror på tillämpningen av kontroller, inte på serverns plats.

Säkerhet inom medicinsk bildbehandling är oskiljaktig från regelefterlevnad. De bästa säkerhetsåtgärderna är inte tillräckliga om de inte följer reglerna för att skydda hälsodata och de avtal som finns på plats.

Molnlagring för bildbehandling måste vara säker och den måste också uppfylla de lagstadgade kraven som finns på plats för medicinsk bildbehandling.

Under Health Insurance Portability and Accountability Act (HIPAA) måste medicinsk bilddata som innehåller skyddad hälsoinformation (PHI) säkras genom administrativa, fysiska och tekniska skyddsåtgärder.

För Cloud PACS-miljöer kräver detta vanligtvis:

• Kryptering av PHI i vila och under överföring

• Mekanismer för åtkomstkontroll

• Granskningsloggning och övervakning

• Procedurer för anmälan om dataintrång

• Ett signerat Business Associate Agreement (BAA) med molnleverantören

Efterlevnad är något som både sjukvårdsorganisationen och molntjänstleverantören måste arbeta med. Sjukvårdsorganisationen och molntjänstleverantören måste dela detta ansvar för att säkerställa att allt görs korrekt. Regelefterlevnad är en del av detta och sjukvårdsorganisationen samt molntjänstleverantören måste ta det på allvar.

- Created by PostDICOM.jpg)

Under den allmänna dataskyddsförordningen (GDPR) klassificeras patientbilddata som känsliga personuppgifter. Detta medför stränga krav gällande:

• Rättslig grund för behandling

• Dataminimering

• Transparens kring åtkomst

• Tidsramar för rapportering av intrång

• Restriktioner för gränsöverskridande dataöverföring

Cloud PACS-leverantörer som betjänar europeiska institutioner måste kunna uppvisa lämpliga dataskyddskontroller och tydligt definiera policyer för dataplacering.

Ett ofta förbisett övervägande inom molnbaserad bildbehandling är var datan fysiskt befinner sig. Vissa jurisdiktioner inför restriktioner för att lagra patientdata utanför nationella gränser.

Sjukvårdsorganisationer bör verifiera:

• De geografiska regioner där data lagras

• Om säkerhetskopior replikeras över gränser

• Hur gränsöverskridande överföringar säkras

• Om avtalsöverenskommelser återspeglar jurisdiktionella skyldigheter

Transparens i policyer för dataplacering är en viktig indikator på en mogen inställning till molnsäkerhet.

Ramverk för efterlevnad kräver ofta bevarande av åtkomstloggar och aktivitetsregister under definierade perioder. Säkra Cloud PACS-system bör upprätthålla:

• Detaljerade granskningsspår av användaraktivitet

• Tidsstämplar för åtkomst

• Historik över filinteraktioner

• Administrativa konfigurationsändringar

Granskningsregister är kritiska inte bara för granskning av regelefterlevnad utan också för rättsmedicinsk utredning i händelse av en säkerhetsincident.

Ett centralt begrepp inom styrning av molnsäkerhet är modellen för delat ansvar.

Förenklat uttryckt:

• Molnleverantören ansvarar för att säkra den underliggande infrastrukturen.

• Sjukvårdsorganisationen ansvarar för användarstyrning, åtkomstdisciplin och tillämpning av policyer.

Säkerhetsmisslyckanden inträffar ofta när organisationer antar att en flytt till molnet överför allt ansvar till leverantören. I verkligheten måste styrningen förbli aktiv och medveten.

Säkerhetspåståenden inom sjukvårdsteknik är lätta att göra men svåra att verifiera. Nästan alla molnbaserade bildplattformar marknadsför kryptering och anpassning till regelverk. Skillnaden mellan ett säkert system och ett sårbart system ligger ofta i dokumenterad transparens, tillämpningsmekanismer och hur mogen styrningen är.

Vid utvärdering av en Cloud PACS-leverantör bör sjukvårdsorganisationer gå bortom marknadsföringsspråk och bedöma mätbara säkerhetsindikatorer.

En leverantör bör tydligt dokumentera:

• Standarder för kryptering i vila (t.ex. AES-256)

• Tillämpning av kryptering under överföring (TLS-protokoll)

• Policyer för nyckelhantering

• Huruvida kryptering tvingas fram som standard eller är konfigurerbar

Säkerheten ska vara en del av plattformen från början. På detta sätt finns säkerheten alltid där för att skydda dig och du behöver inte tänka på den. Säkerheten bör byggas in i plattformen så att du bara kan använda den utan att oroa dig.

En mogen Cloud PACS-miljö bör tillhandahålla:

• Rollbaserad åtkomstkontroll (RBAC)

• Detaljerad behörighetshantering

• Stöd för flerfaktorsautentisering (MFA)

• Funktioner för övervakning av sessioner

Organisationer bör också bekräfta hur enkelt en åtkomst kan återkallas och hur snabbt behörigheter sprids över systemet.

Säkerhetens synlighet är lika viktig som att förhindra säkerhetsproblem. Leverantörer bör erbjuda:

• Detaljerade aktivitetsloggar

• Spårning av nedladdningar och delning

• Register över administrativa ändringar

• Varningsmekanismer för misstänkt beteende

Möjligheten att generera granskningsrapporter på begäran är särskilt viktig under granskningar av regelefterlevnad.

En säker bildplattform måste skydda mot både dataintrång och driftstopp.

Viktiga frågor inkluderar:

• Är säkerhetskopior automatiserade?

• Replikeras data över geografiska regioner?

• Vilka är de definierade målen för återställningstid (RTO)?

• Är säkerhetskopior skyddade mot ändringar via ransomware?

Redundans bör vara systematisk, inte manuell eller reaktiv.

Sjukvårdsorganisationer bör begära:

• Dokumentation som stödjer efterlevnad av HIPAA eller GDPR

• Policyer för dataplacering

• Business Associate Agreements (om tillämpligt)

• Oberoende säkerhetsgranskningar eller certifieringar

Transparens är en sak att titta på när vi bedömer säkerhetsmognad.

Utöver tekniska funktioner bör organisationer bedöma leverantörens syn på säkerhetsstyrning:

• Publicerar de sina säkerhetsrutiner?

• Tillämpas uppdateringar och patchar proaktivt?

• Finns det en dokumenterad process för incidenthantering?

• Positioneras säkerhet som en kärnprincip eller ett marknadsföringstillägg?

Säkerhetskultur förutsäger ofta långsiktig motståndskraft mer exakt än listor över funktioner.

Cloud PACS kan vara säkrare än lokala system när kryptering, strukturerade åtkomstkontroller, kontinuerlig övervakning och automatiserad backup-redundans tvingas fram. Lokala system förlitar sig i stor utsträckning på interna IT-team och deras underhållsdisciplin. Säkerhetsstyrkan i båda miljöerna beror på styrningens kvalitet, inte på serverns plats.

En säker Cloud PACS bör implementera stark kryptering i vila (som AES-256) och krypterad överföring med hjälp av TLS-protokoll. Kryptering bör vara tvingande som standard, inte valfritt. Lämpliga policyer för nyckelhantering är också nödvändiga för att förhindra obehörig dekryptering av data.

Inget system kan garantera fullständig immunitet mot ransomware. Däremot kan moderna Cloud PACS-plattformar avsevärt minska effekterna genom oföränderliga säkerhetskopior, segmenterade åtkomstkontroller, flerfaktorsautentisering och funktioner för snabb återställning. Styrning och säkerhet för inloggningsuppgifter förblir kritiska komponenter för motståndskraft mot ransomware.

Publik molninfrastruktur kan vara mycket säker när den konfigureras korrekt. Stora molnleverantörer investerar kraftigt i säkerhet på infrastrukturnivå. Den primära risken uppstår vanligtvis på grund av felkonfiguration, svag åtkomstkontroll eller otillräcklig styrning – inte från själva den publika molninfrastrukturen.

Säkra Cloud PACS-plattformar skyddar delad bilddata genom krypterade överföringskanaler, behörighetsbaserade åtkomstlänkar, granskningsspårning och valfria tidsbegränsade åtkomstkontroller. En korrekt styrning vid delning förhindrar obehörig videredistribution av känsliga undersökningar.

Sjukvårdsorganisationer bör leta efter dokumenterad anpassning till HIPAA (för amerikanska verksamheter), GDPR (för EU-verksamheter), och eventuellt oberoende säkerhetsgranskningar såsom SOC-rapporter eller ISO-relaterade certifieringar. Leverantörer bör tydligt dokumentera sin säkerhetsstatus snarare än att förlita sig på generaliserade säkerhetspåståenden.

Datalagringsplatsen beror på molnleverantörens regionala infrastruktur och konfigurationspolicyer. Sjukvårdsorganisationer bör verifiera policyer för dataplacering, geografiska lagringsregioner och praxis för replikering av säkerhetskopior för att säkerställa efterlevnad av lokala regelverk.

Molnsäkerhet följer en modell för delat ansvar. Leverantören säkrar den underliggande infrastrukturen, medan sjukvårdsorganisationen förblir ansvarig för användarstyrning, disciplin kring inloggningsuppgifter, åtkomstpolicyer och tillämpning av regelefterlevnad. Säkerheten kräver aktivt deltagande från båda parter.

|

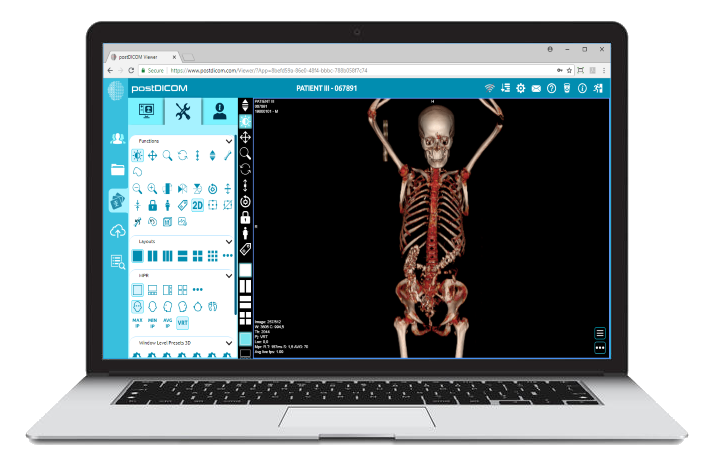

Cloud PACS och online DICOM-visareLadda upp DICOM-bilder och kliniska dokument till PostDICOM:s servrar. Lagra, visa, samarbeta kring och dela dina medicinska bildfiler. |