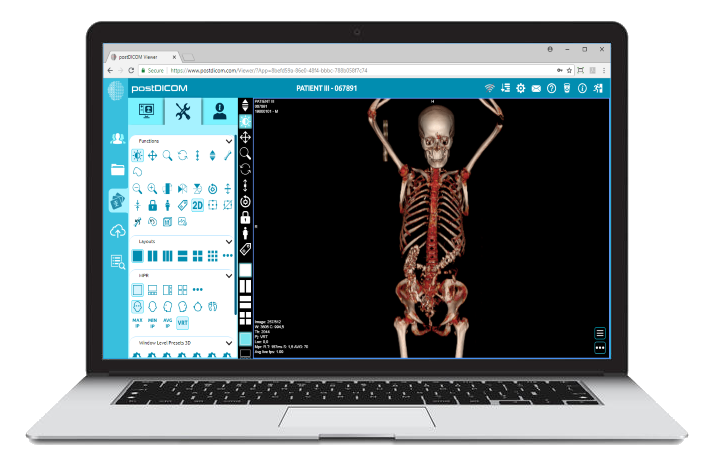

Zorgorganisaties stappen gestaag over van diagnostische beeldvormingsinfrastructuur naar cloudgebaseerde omgevingen. Van onafhankelijke beeldvormingscentra tot ziekenhuissystemen met meerdere locaties; Cloud PACS-platforms vervangen traditionele on-premise opslagmodellen. De voordelen hiervan zijn aanzienlijk: het is schaalbaar naar behoefte, gebruikers kunnen er overal toegang tot krijgen, samenwerken is eenvoudiger en het is beter bestand tegen problemen.

Ondanks deze voordelen blijft er één zorg terugkomen in vergaderingen en gesprekken over technologieplannen:

Hoe veilig is cloudopslag voor medische beeldvorming?

Medische beeldbestanden zijn geen gewone datasets. DICOM-onderzoeken bevatten beschermde gezondheidsinformatie (PHI), diagnostische interpretaties, tijdstempels, metadata van apparatuur en patiëntidentificaties. Een datalek is niet slechts een technisch probleem. Het betekent ook dat we te maken krijgen met boetes en reputatieschade. Het kan de zorg die wij aan patiënten verlenen ernstig verstoren. Wanneer beveiliging in een zorgomgeving faalt, schaadt dit het vertrouwen dat patiënten in ons hebben. Het kan ons belemmeren om ons werk goed uit te voeren. Een datalek in de gezondheidszorg is een ernstige zaak, omdat het het vertrouwen van de patiënt en onze dagelijkse bedrijfsvoering aantast.

Historisch gezien stelden veel instellingen fysieke controle over on-site servers gelijk aan een hogere beveiliging. Het punt is dat, wanneer we kijken naar hoe men tegenwoordig computersystemen beveiligt, fysieke nabijheid niet automatisch meer veiligheid betekent. Moderne cyberbeveiligingsanalyses tonen dit aan. Fysieke nabijheid biedt geen garantie voor de bescherming van uw computersystemen. Cyberbeveiligingsanalyses maken dit heel duidelijk. Beveiliging wordt bepaald door architectuur, de handhaving van encryptie, toegangsbeheer, monitoringcontroles en naleving van regelgeving — niet door de locatie van de server.

De grote vraag is of de cloudomgeving op de juiste manier is ingericht en onderhouden. We moeten ervoor zorgen dat de cloudomgeving veilig is. Het belangrijkste is om te weten of de cloudomgeving daadwerkelijk veilig is wanneer deze wordt geconfigureerd, uitgevoerd en beheerd. Is de cloudomgeving veilig?

• Cloudopslag voor beeldvorming kan zeer veilig zijn. Het kan veiliger zijn dan de traditionele systemen in onze eigen kantoren, mits op de juiste manier geconfigureerd.

• De veiligheid van cloudopslag voor beeldvorming is afhankelijk van een aantal factoren. Het hangt af van de manier waarop we de regels voor data-encryptie handhaven. Ook hangt het af van wie toegang heeft tot de gegevens en hoe we het systeem monitoren.

• De meest voorkomende kwetsbaarheden in cloud-beeldvormingssystemen komen voort uit misconfiguraties, zwakke inloggegevens of ontoereikend beheer — niet uit de cloudinfrastructuur zelf.

• Naleving van de regelgeving vereist zowel technische waarborgen (encryptie, auditregistratie) als contractuele beschermingen die zijn afgestemd op de wetgeving inzake zorggegevens.

• Bij de evaluatie van een Cloud PACS-provider moeten beveiligingsdocumentatie, certificeringen, beleid inzake dataopslaglocaties en transparantie worden beoordeeld — men mag niet uitsluitend vertrouwen op marketingclaims.

Beveiliging in cloudgebaseerde medische beeldvormingsomgevingen wordt niet gedefinieerd door het woord "cloud". Het wordt gedefinieerd door de technische waarborgen en beheermechanismen die binnen die omgeving zijn geïmplementeerd. Wanneer moderne Cloud PACS-systemen correct zijn geconfigureerd, bieden ze bescherming. Deze bescherming is vaak sterker dan die van on-premise opstellingen.

De volgende controles vormen een cloud-beeldvormingsinfrastructuur.

Medische beeldvormingsgegevens die in de cloud zijn opgeslagen, moeten in rust worden versleuteld met behulp van sterke, industriestandaard algoritmen, zoals AES-256. Op deze manier blijven medische beeldgegevens veilig, zelfs als iemand zonder onze toestemming toegang krijgt tot onze opslag. De medische beeldgegevens zullen onleesbaar zijn zonder de sleutels om deze te decoderen. De gegevens blijven veilig omdat cryptografische sleutels nodig zijn om ze te ontgrendelen. Het zijn de cryptografische sleutels die onze gegevens beveiligen.

Encryptie in rust beschermt:

• DICOM-beeldbestanden

• Patiëntmetadata

• Bijbehorende rapporten

• Back-ups en archieven

Een Cloud PACS-provider moet ervoor zorgen dat Cloud PACS altijd is versleuteld. Zij zouden u niet de keuze moeten laten of u Cloud PACS wel of niet versleutelt. Een Cloud PACS-provider moet regels hebben voor het beheer van sleutels, zodat uitsluitend de juiste personen Cloud PACS kunnen decoderen.

Beeldgegevens verplaatsen zich regelmatig tussen modaliteiten, opslagsystemen, radiologen en verwijzende artsen. Tijdens de verzending moeten de gegevens worden beschermd tegen onderschepping.

Veilige cloud-beeldvormingssystemen gebruiken zogeheten Transport Layer Security (TLS) om gegevens veilig te houden tijdens de overdracht. Dit helpt bij de bescherming van:

• DICOM-uploads

• Beelddownloads

• Webgebaseerde viewertoegang

• API-integraties

Zonder versleutelde transmissiekanalen kunnen beeldvormingsonderzoeken kwetsbaar zijn voor onderschepping op onbeveiligde netwerken. Het gebruik van Transport Layer Security-protocollen helpt aanzienlijk om dat risico te verkleinen. Transport Layer Security-protocollen maken alles veel veiliger.

Niet iedereen die het systeem gebruikt, mag alle medische beeldgegevens inzien. Medische beeldgegevens zijn zeer gevoelig. Rolgebaseerde toegangscontrole (RBAC) is een manier om te beheren wie wat kan zien. Het beperkt de toegang tot medische beeldgegevens op basis van de verantwoordelijkheden van elke gebruiker, zodat deze alleen beschikbaar zijn voor degenen die ze echt moeten zien, zoals artsen en medisch personeel dat met deze gegevens werkt.

Bijvoorbeeld:

• Radiologen kunnen volledige diagnostische toegang hebben.

• Verwijzende artsen kunnen 'alleen-lezen' rechten hebben.

• Administratief personeel kan beperkte toegang tot metadata hebben.

Door machtigingen te segmenteren, verkleint RBAC de kans op intern misbruik of onbedoelde blootstelling. Een goed toegangsbeheer is vaak kritieker dan de opslagomgeving zelf.

Het compromitteren van inloggegevens blijft een van de meest voorkomende toegangspunten voor datalekken in de gezondheidszorg. Zelfs sterke wachtwoorden kunnen worden blootgesteld via phishing of social engineering.

Meervoudige authenticatie (MFA) voegt een extra verificatielaag toe bovenop de gebruikersnaam en het wachtwoord. Dit kan omvatten:

• Eenmalige verificatiecodes

• Authenticatie-apps

• Hardware-beveiligingssleutels

Het gebruik van meervoudige authenticatie helpt aanzienlijk om het risico op ongeautoriseerde toegang te verminderen, vooral wanneer er vanuit huis of op verschillende locaties wordt gewerkt. Meervoudige authenticatie biedt in deze situaties een belangrijke meerwaarde.

Beveiliging gaat niet alleen over het voorkomen van incidenten. Het gaat er ook om dat u inzicht heeft in wat er gaande is. Veilige Cloud PACS-platforms moeten gedetailleerde logboeken bijhouden van alles wat er gebeurt. Deze logboeken zijn als een dagboek dat zaken toont zoals:

• Inlogactiviteit

• Bestandstoegang

• Gegevensdownloads

• Wijzigingen in machtigingen

• Deelacties

Continue monitoring stelt beheerders in staat om ongebruikelijke gedragspatronen te detecteren en snel te reageren op potentiële incidenten. Auditregistratie is bovendien essentieel voor de naleving van regelgeving en forensisch onderzoek.

Zorgprocessen kunnen zich geen langdurige downtime veroorloven. Cloud-beeldvormingssystemen moeten redundantie en noodherstelplanning implementeren om de bedrijfscontinuïteit te waarborgen.

Veilige cloudarchitecturen bieden doorgaans:

• Geautomatiseerde back-up replicatie

• Geografische redundantie

• High-availability infrastructuur

• Gedefinieerde Recovery Time Objectives (RTO)

Cloudopslag is fundamenteel anders dan lokale opslag. Wanneer u een omgeving correct inricht, kan deze problemen opvangen zoals hardwarestoringen, natuurrampen of stroomuitval in een specifiek gebied. Dit komt doordat cloudopslag niet aan één locatie is gebonden; als er op één locatie een incident plaatsvindt, blijft de cloud functioneren. Cloudomgevingen kunnen bescherming bieden tegen dit soort problemen.

Cloudinfrastructuur kan sterke beveiligingscontroles bieden, maar geen enkele omgeving is volledig immuun voor risico's. In de gezondheidszorg komen de meeste beveiligingsincidenten niet voort uit inherente zwakheden in de cloudarchitectuur, maar uit misconfiguraties, misbruik van inloggegevens of lacunes in het beleid.

Inzicht in deze risico's helpt u te beoordelen of een Cloud PACS-oplossing daadwerkelijk veilig is.

Een van de meest voorkomende kwetsbaarheden in cloudomgevingen is een onjuiste configuratie. Opslagcontainers met onjuiste machtigingen of te ruim ingestelde toegangsregels kunnen onbedoeld gevoelige gegevens blootleggen.

Bij medische beeldvormingssystemen kan dit het volgende betekenen:

• Openbaar toegankelijke opslageindpunten

• Buitensporige gebruikersrechten

• Onbeperkte API-toegang

Cloudbeveiliging is sterk afhankelijk van een correcte configuratie en voortdurende beleidsherzieningen. Het gebruik van geautomatiseerde controles op beveiligingsproblemen en zorgvuldig toegangsbeheer maakt de cloud aanzienlijk veiliger. Cloudbeveiliging is een continu proces van alertheid.

Gecompromitteerde inloggegevens blijven een hoofdoorzaak van datalekken in de gezondheidszorg. Als gebruikers uitsluitend vertrouwen op wachtwoorden — vooral hergebruikte of zwakke wachtwoorden — kunnen aanvallers ongeautoriseerde toegang verkrijgen via phishing of brute-force aanvallen.

In omgevingen waar we beeldvorming uitvoeren, kan iemand die toegang krijgt tot onze inloggegevens bij bestanden komen die afgeschermd horen te zijn, zoals:

• Diagnostische onderzoeken

• Patiëntidentificaties

• Gedeelde links voor beeldvorming

Meervoudige authenticatie, beleid voor wachtwoordrotatie en accountmonitoring zijn essentiële veiligheidsmaatregelen tegen deze dreigingsvector.

Niet alle beveiligingsrisico's komen van buitenaf. Interne dreigingen — of deze nu opzettelijk of per ongeluk zijn — kunnen eveneens gevoelige beeldgegevens blootleggen.

Voorbeelden hiervan zijn:

• Gebruikers met te veel rechten die onnodige dossiers openen

• Onjuist downloaden van beeldvormingsonderzoeken

• Ongeautoriseerd delen buiten goedgekeurde workflows

Rolgebaseerde toegangscontrole en activiteitenmonitoring verminderen de kans op en de impact van intern misbruik.

Zorgorganisaties zijn regelmatig het doelwit van ransomware-aanvallen vanwege het kritieke karakter van klinische operaties. In traditionele on-premise PACS-systemen kan ransomware lokale opslag versleutelen en de toegang tot beeldarchieven verstoren.

Correct geconfigureerde cloudomgevingen kunnen dit risico aanzienlijk verminderen. Dit doen ze door middel van:

• Onveranderlijke back-ups (Immutable backups)

• Gesegmenteerd toegangsbeleid

• Continue monitoring

• Snelle herstelmogelijkheden

Als de governancepraktijken echter zwak zijn, kunnen ransomware-risico's zich alsnog verspreiden via gecompromitteerde inloggegevens of verbonden eindpunten.

Beveiliging is niet uitsluitend technisch; het is tevens contractueel en procedureel. Een Cloud PACS-provider die het volgende niet duidelijk kan documenteren:

• Encryptiestandaarden

• Beleid inzake dataopslaglocaties (Data Residency)

• Auditregistratiepraktijken

• Compliance-certificeringen

Introduceert onzekerheid in het risicoprofiel.

Zorgorganisaties moeten beveiligingsdocumentatie verifiëren in plaats van te vertrouwen op algemene claims van "HIPAA-naleving" of "veilige cloudopslag".

Beveiligingsdiscussies rond medische beeldvorming vervallen vaak in een simplistische aanname: als servers fysiek in het ziekenhuis staan, moeten ze wel veiliger zijn. In de praktijk is de mate van veiligheid minder afhankelijk van de locatie en meer van governance, onderhoudsdiscipline en architecturale waarborgen.

Zowel on-premise als cloudgebaseerde PACS-omgevingen kunnen veilig — of kwetsbaar — zijn, afhankelijk van de kwaliteit van de implementatie. De operationele realiteit van moderne IT in de gezondheidszorg heeft de balans op het gebied van beveiliging echter op belangrijke punten verschoven.

Hieronder volgt een gestructureerde vergelijking van de belangrijkste beveiligingsfactoren.

| Beveiligingsfactor | On-premise PACS | Basis cloudopslag | Enterprise Cloud PACS |

| Encryptie in rust | Vaak configureerbaar, vereist mogelijk handmatige installatie | Variabel | Standaard afgedwongen (bijv. AES-256) |

| Encryptie tijdens transport | Kan afhangen van interne netwerkconfiguratie | Ondersteund maar niet altijd afgedwongen | Afgedwongen via TLS-beveiligde communicatie |

| Toegangscontrole | Lokaal beheerd, risico op overmatige machtigingen | Basisgebruikerscontrole | Gestructureerde rolgebaseerde toegangscontrole (RBAC) |

| Meervoudige authenticatie (MFA) | Niet altijd geïmplementeerd | Optioneel | Meestal ondersteund en aanbevolen |

| Auditregistratie | Vereist mogelijk afzonderlijke systemen | Beperkt inzicht | Geïntegreerde logging en activiteitstracking |

| Back-up en noodherstel | Lokale back-up, vaak op één locatie | Cloudback-up maar met beperkte architectuur | Geo-redundant, geautomatiseerde replicatie |

| Ransomware-veerkracht | Kwetsbaar als de lokale opslag is versleuteld | Afhankelijk van de configuratie door de provider | Omvat vaak onveranderlijke back-ups en snel herstel |

| Compliance-documentatie | Interne verantwoordelijkheid | Variabel | Door provider ondersteunde documentatie en certificeringen |

On-premise systemen leggen de volledige verantwoordelijkheid bij het interne IT-team van de zorgorganisatie. Dit omvat:

• Hardwarebeveiliging

• Patchbeheer

• Back-upintegriteit

• Netwerksegmentatie

• Continue monitoring

Kleinere instellingen missen mogelijk toegewijde cyberbeveiligingsteams om deze verantwoordelijkheden volgens bedrijfsstandaarden te beheren.

Een goed ontworpen enterprise Cloud PACS-omgeving profiteert daarentegen van:

• Toegewijde infrastructuurbeveiligingsteams

• Geautomatiseerde updates en patching

• Ingebouwde redundantie

• Continue monitoringsystemen

• Schaalbare authenticatiecontroles

Dit betekent niet dat cloudsystemen automatisch veilig zijn. Het betekent dat wanneer governance op de juiste manier wordt afgedwongen, cloudomgevingen gestructureerde waarborgen kunnen bieden die de mogelijkheden van veel on-site systemen op de lange termijn overstijgen.

De kloof op het gebied van beveiliging tussen cloud- en on-premise systemen draait zelden om de geografie, maar om:

• Configuratiediscipline

• Toegangsbeheerbeleid

• Monitoring- en auditpraktijken

• Naleving van regelgeving

• Transparantie van de leverancier

Een slecht geconfigureerd cloudsysteem kan kwetsbaar zijn. Een slecht onderhouden on-premise systeem kan net zo — of zelfs meer — blootgesteld zijn.

Beveiligingsresultaten zijn afhankelijk van de handhaving van controles, niet van de locatie van de server.

Beveiliging in medische beeldvorming is onlosmakelijk verbonden met de naleving van regelgeving. De beste veiligheidsmaatregelen zijn niet goed genoeg als ze niet voldoen aan de wetgeving voor de bescherming van zorggegevens en de geldende overeenkomsten.

Cloudopslag voor beeldvorming moet veilig zijn, maar moet ook voldoen aan de wettelijke vereisten die gelden voor medische beeldvorming.

Onder de Health Insurance Portability and Accountability Act (HIPAA) moeten medische beeldgegevens die beschermde gezondheidsinformatie (PHI) bevatten, worden beveiligd door middel van administratieve, fysieke en technische waarborgen.

Voor Cloud PACS-omgevingen vereist dit doorgaans:

• Encryptie van PHI in rust en tijdens transport

• Toegangscontrolemechanismen

• Auditregistratie en monitoring

• Procedures voor de melding van datalekken

• Een ondertekende Business Associate Agreement (BAA) met de cloudprovider

Naleving is een verantwoordelijkheid waar zowel de zorgorganisatie als de cloudserviceprovider aan moeten werken. De zorgorganisatie en de cloudserviceprovider moeten deze verantwoordelijkheid delen om ervoor te zorgen dat alles correct wordt uitgevoerd. Compliance is hier een essentieel onderdeel van, en beide partijen dienen dit uiterst serieus te nemen.

- Created by PostDICOM.jpg)

Onder de Algemene Verordening Gegevensbescherming (AVG/GDPR) worden beeldgegevens van patiënten geclassificeerd als gevoelige persoonsgegevens. Dit introduceert strikte vereisten met betrekking tot:

• De wettelijke grondslag voor verwerking

• Dataminimalisatie

• Transparantie van toegang

• Termijnen voor het melden van datalekken

• Beperkingen op grensoverschrijdende gegevensoverdracht

Cloud PACS-providers die Europese instellingen bedienen, moeten aantonen dat zij over passende controles voor gegevensbescherming beschikken en hun beleid inzake dataopslaglocaties duidelijk omschrijven.

Een vaak over het hoofd geziene overweging bij cloud-beeldvorming is waar de gegevens fysiek zijn opgeslagen. Sommige jurisdicties leggen beperkingen op aan het opslaan van patiëntgegevens buiten de nationale grenzen.

Zorgorganisaties moeten het volgende verifiëren:

• De geografische regio's waar de gegevens worden opgeslagen

• Of back-ups over de landsgrenzen heen worden gerepliceerd

• Hoe grensoverschrijdende overdrachten worden beveiligd

• Of contractuele overeenkomsten de juridische verplichtingen weerspiegelen

Transparantie in het beleid inzake dataopslaglocaties is een belangrijke indicator voor een volwassen beveiligingspositie in de cloud.

Compliance-frameworks vereisen vaak dat toegangslogboeken en activiteitenrecords voor een bepaalde periode worden bewaard. Veilige Cloud PACS-systemen moeten het volgende bijhouden:

• Gedetailleerde audittrails van gebruikersactiviteit

• Tijdstempels voor toegang

• Geschiedenis van bestandsinteracties

• Administratieve configuratiewijzigingen

Auditrecords zijn niet alleen cruciaal voor beoordelingen van de naleving, maar ook voor forensisch onderzoek in het geval van een beveiligingsincident.

Een centraal concept in de governance van cloudbeveiliging is het model voor gedeelde verantwoordelijkheid.

In eenvoudige bewoordingen:

• De cloudprovider is verantwoordelijk voor de beveiliging van de onderliggende infrastructuur.

• De zorgorganisatie is verantwoordelijk voor gebruikersbeheer, toegangsdiscipline en beleidshandhaving.

Beveiligingsincidenten doen zich vaak voor wanneer organisaties ervan uitgaan dat een overstap naar de cloud alle verantwoordelijkheid overdraagt aan de leverancier. In werkelijkheid moet governance actief en doelbewust blijven.

Beveiligingsclaims in zorgtechnologie zijn gemakkelijk te maken maar moeilijk te verifiëren. Vrijwel elk cloud-beeldvormingsplatform adverteert met encryptie en naleving van regelgeving. Het verschil tussen een veilig systeem en een kwetsbaar systeem zit hem vaak in de transparantie van documentatie, handhavingsmechanismen en volwassenheid op het gebied van governance.

Bij de evaluatie van een Cloud PACS-provider moeten zorgorganisaties verder kijken dan de marketingtaal en meetbare beveiligingsindicatoren beoordelen.

Een provider moet het volgende duidelijk documenteren:

• Standaarden voor encryptie in rust (bijv. AES-256)

• Handhaving van encryptie tijdens transport (TLS-protocollen)

• Beleid voor sleutelbeheer

• Of encryptie standaard wordt afgedwongen of configureerbaar is

Beveiliging hoort vanaf het begin in het platform ingebouwd te zijn. Op die manier is de beveiliging altijd actief om u te beschermen, zonder dat u er zelf aan hoeft te denken. Doordat de beveiliging integraal deel uitmaakt van het platform, kunt u het veilig en zorgeloos gebruiken.

Een volwassen Cloud PACS-omgeving dient het volgende te bieden:

• Rolgebaseerde toegangscontrole (RBAC)

• Gedetailleerd machtigingenbeheer

• Ondersteuning voor meervoudige authenticatie (MFA)

• Mogelijkheden voor sessiemonitoring

Organisaties moeten ook bevestigen hoe eenvoudig de toegang kan worden ingetrokken en hoe snel wijzigingen in machtigingen in het hele systeem worden doorgevoerd.

Zichtbaarheid van de beveiliging is net zo belangrijk als de preventie ervan. Providers moeten het volgende bieden:

• Gedetailleerde activiteitenlogboeken

• Tracking van downloads en gedeelde bestanden

• Records van administratieve wijzigingen

• Waarschuwingsmechanismen voor verdacht gedrag

De mogelijkheid om op verzoek auditrapporten te genereren is met name belangrijk tijdens compliancebeoordelingen.

Een veilig beeldvormingsplatform moet bescherming bieden tegen zowel datalekken als operationele downtime.

Belangrijke vragen zijn onder meer:

• Zijn de back-ups geautomatiseerd?

• Worden de gegevens gerepliceerd over meerdere geografische regio's?

• Wat zijn de vastgestelde Recovery Time Objectives (RTO)?

• Zijn de back-ups beschermd tegen aanpassingen door ransomware?

Redundantie moet systematisch zijn ingeregeld, niet handmatig of reactief.

Zorgorganisaties dienen het volgende op te vragen:

• Documentatie ter ondersteuning van HIPAA- of AVG-naleving

• Beleid inzake dataopslaglocaties

• Business Associate Agreements (indien van toepassing)

• Onafhankelijke beveiligingsaudits of certificeringen

Transparantie is een belangrijke graadmeter bij het beoordelen van de volwassenheid van beveiliging.

Naast technische functies moeten organisaties de benadering van de provider ten aanzien van beveiligingsgovernance beoordelen:

• Publiceren zij hun beveiligingspraktijken?

• Worden updates en patches proactief toegepast?

• Is er een gedocumenteerd incidentrespons-proces?

• Wordt beveiliging gepositioneerd als een kernprincipe of als een marketingtoevoeging?

Een sterke beveiligingscultuur voorspelt veerkracht op de lange termijn vaak nauwkeuriger dan een eenvoudige lijst met functionaliteiten.

Cloud PACS kan veiliger zijn dan on-premise systemen wanneer deze is geïmplementeerd met afgedwongen encryptie, gestructureerd toegangsbeheer, continue monitoring en geautomatiseerde back-upredundantie. On-premise systemen zijn sterk afhankelijk van de interne discipline op het gebied van IT-onderhoud. De mate van veiligheid is in beide omgevingen afhankelijk van de kwaliteit van de governance, niet van de serverlocatie.

Een veilige Cloud PACS moet sterke encryptie in rust implementeren (zoals AES-256) en versleutelde transmissie via TLS-protocollen aanbieden. Encryptie moet standaard worden afgedwongen en niet slechts optioneel zijn. Een degelijk beleid voor sleutelbeheer is eveneens essentieel om ongeautoriseerde decodering van gegevens te voorkomen.

Geen enkel systeem kan volledige immuniteit tegen ransomware garanderen. Moderne Cloud PACS-platforms kunnen de impact echter aanzienlijk beperken door middel van onveranderlijke back-ups, gesegmenteerde toegangscontroles, meervoudige authenticatie en snelle herstelmogelijkheden. Governance en de beveiliging van inloggegevens blijven kritieke componenten voor ransomware-veerkracht.

Openbare cloudinfrastructuur kan uiterst veilig zijn wanneer deze correct is geconfigureerd. Grote cloudproviders investeren aanzienlijk in beveiliging op infrastructuurniveau. Het primaire risico ontstaat doorgaans door misconfiguraties, zwakke toegangscontrole of ontoereikend beheer — niet door de infrastructuur van de publieke cloud zelf.

Veilige Cloud PACS-platforms beschermen gedeelde beeldgegevens via versleutelde transmissiekanalen, op machtigingen gebaseerde toegangslinks, auditregistratie en optioneel via tijdgebonden toegangscontroles. Correct beheer rondom het delen van gegevens voorkomt ongeautoriseerde verspreiding van gevoelige onderzoeken.

Zorgorganisaties moeten zoeken naar gedocumenteerde afstemming met HIPAA (voor Amerikaanse entiteiten), de AVG (voor EU-entiteiten) en mogelijk onafhankelijke beveiligingsaudits zoals SOC-rapporten of ISO-gerelateerde certificeringen. Providers moeten hun nalevingspositie duidelijk documenteren in plaats van te vertrouwen op algemene beveiligingsclaims.

De opslaglocatie van de gegevens is afhankelijk van de regionale infrastructuur en het configuratiebeleid van de cloudprovider. Zorgorganisaties moeten het beleid inzake dataopslaglocaties, de geografische opslagregio's en de praktijken voor back-upreplicatie verifiëren om te zorgen dat er wordt voldaan aan de lokale regelgeving.

Cloudbeveiliging is gebaseerd op een model van gedeelde verantwoordelijkheid. De provider beveiligt de onderliggende infrastructuur, terwijl de zorgorganisatie verantwoordelijk blijft voor gebruikersbeheer, discipline rondom inloggegevens, toegangsbeleid en het afdwingen van naleving. Beveiliging vereist een actieve deelname van beide partijen.

|

Cloud PACS en online DICOM-viewerUpload DICOM-beelden en klinische documenten naar PostDICOM-servers. Sla uw medische beeldbestanden op, bekijk ze, werk eraan samen en deel ze. |