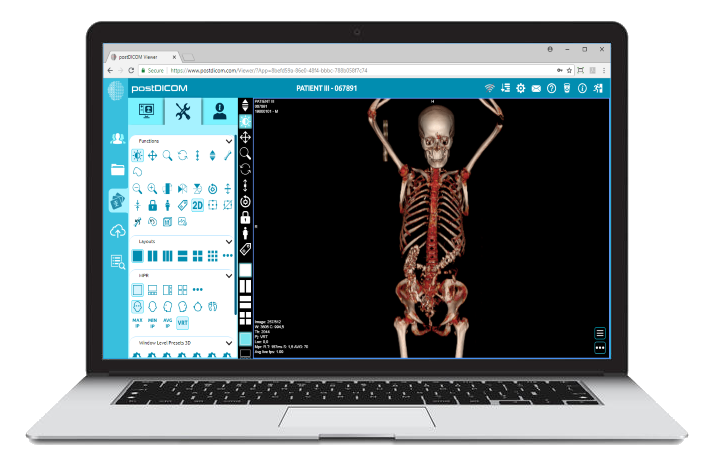

- Created by PostDICOM.jpg)

La sicurezza PACS di solito fallisce in modo noioso. Non con un momento drammatico da "hacker cinematografico", ma con una password riutilizzata, un ruolo utente troppo potente, un link di condivisione che rimane attivo per sempre o un'esportazione silenziosa che nessuno nota finché qualcuno non chiede: "Perché questo studio si trova nel posto sbagliato?".

Quindi, se cerca elementi essenziali per la sicurezza PACS con una mentalità in tempo reale, non inizi con una politica di 40 pagine. Inizi con la visibilità. Vuole individuare quella manciata di comportamenti che si presentano presto nella maggior parte degli incidenti e vuole una routine di risposta semplice affinché l'avviso porti effettivamente all'azione.

Gli elementi essenziali per la sicurezza PACS in tempo reale significano monitorare continuamente gli accessi, le autorizzazioni e il movimento dei dati (visualizzazione, condivisione, esportazione, eliminazione) e segnalare specifici modelli sospetti, come accessi falliti ripetuti, nuove posizioni/dispositivi, modifiche impreviste dell'amministratore e picchi insoliti di download/esportazione, in modo da poter contenere i problemi rapidamente invece di scoprirli successivamente in un audit. Questo si allinea con l'approccio di monitoraggio continuo del NIST e la necessità generale di controlli di audit e garanzie di trasmissione nelle aspettative di sicurezza sanitaria.

I log non sono sicurezza in tempo reale. I log sono un registro. La sicurezza in tempo reale è un ciclo:

1. Accade qualcosa (tentativo di accesso, creazione link di condivisione, avvio esportazione).

2. Una regola lo valuta (è normale per questo utente e ruolo?).

3. Un avviso arriva rapidamente alla persona giusta.

4. Avviene una risposta piccola e ripetibile (prima contenere, poi indagare).

La guida del NIST sul monitoraggio continuo e la registrazione supporta questa idea: sta utilizzando eventi e log per rilevare, rispondere e limitare l'impatto, non solo per documentare cosa è successo a posteriori.

Non ha bisogno di 200 avvisi. Ne servono 5 giusti, sintonizzati con soglie che non siano vaghe.

Se qualcuno colpisce il Suo PACS con password errate ripetute, vuole saperlo ora, non dopo.

Una regola pratica: attivare un avviso quando un account utente ha 8+ accessi falliti in 10 minuti, o quando un singolo IP ha 20+ fallimenti in 10 minuti, o quando c'è un accesso riuscito immediatamente dopo una raffica di fallimenti (quest'ultimo modello è un classico segno che l'attaccante è finalmente entrato). Quando questo scatta, la Sua prima mossa migliore è il contenimento: bloccare l'account o sospendere temporaneamente l'accesso, quindi verificare l'utente.

I modelli di radiologia sono prevedibili. Un radiologo che accede sempre da una regione e appare improvvisamente in un nuovo continente non è automaticamente un attacco, ma vale sempre la pena controllare.

Una regola pratica: avvisare al primo accesso da un nuovo paese/regione o al primo accesso da un nuovo dispositivo. Non pensi troppo alla risposta. O è un viaggio legittimo (conferma rapida), o non lo è (disabilitare l'accesso, reimpostare le credenziali e rivedere l'attività recente).

Questo è quello che causa "tutto sembra normale... finché non lo è". Un attaccante, o anche un membro dello staff ben intenzionato, può cambiare un ruolo, ampliare l'accesso o creare un nuovo account, e improvvisamente il Suo modello di sicurezza sparisce.

Questo dovrebbe essere un avviso a ritardo zero: qualsiasi concessione di amministrazione, qualsiasi creazione di nuovo utente e qualsiasi modifica delle autorizzazioni a progetti/studi sensibili. I controlli di accesso e di audit fanno parte delle aspettative di salvaguardia tecnica della regola di sicurezza HIPAA e, anche se si trova fuori dagli Stati Uniti, il principio è universale: deve sapere quando avvengono modifiche al controllo degli accessi.

(2) - Created by PostDICOM.jpg)

Se i dati di imaging iniziano a spostarsi in volume, è un evento ad alta priorità. La soglia perfetta dipende dal Suo ambiente, ma ecco un solido punto di partenza:

Avvisare quando un utente non amministratore esporta 15+ studi in 30 minuti, o quando l'attività di esportazione è improvvisamente molto al di sopra della linea di base normale di quell'utente (ad esempio, qualcuno che esporta uno studio a settimana ne esporta improvvisamente dieci in un'ora). Abbini questo avviso al contesto: si è verificato un accesso da un nuovo dispositivo subito prima del picco di esportazione? Se sì, lo tratti come urgente.

La condivisione è necessaria. La condivisione incontrollata è dove si insinuano i problemi.

Avvisare su un picco di link di condivisione creati da un account in una breve finestra temporale, o su un improvviso aumento di destinatari esterni unici. La risposta è semplice: far scadere i link, confermare i destinatari e limitare la condivisione esterna ai ruoli corretti.

Quando scatta un avviso, non inizi con un dibattito. Inizi con una routine.

Contenere prima: disabilitare l'account o revocare le sessioni se l'accesso sembra sospetto. Preservare le prove: catturare i dettagli dell'evento e i log che Le serviranno in seguito. Poi definire l'ambito: quali studi sono stati toccati, condivisi o esportati? Infine, reimpostare: credenziali e ruoli, e rafforzare le impostazioni di condivisione. Questo concetto "rilevare → rispondere → limitare l'impatto" è coerente con il funzionamento previsto del monitoraggio continuo.

Utilizzi questo come un breve audit. Se non può rispondere con sicurezza "sì", ha trovato un vero miglioramento.

• Ogni utente ha un login univoco (nessun account condiviso).

• I ruoli sono a privilegio minimo (non tutti sono amministratori).

• L'MFA è utilizzata per l'amministratore e l'accesso remoto ove possibile.

• Lei avvisa sulle raffiche di fallimenti di accesso e sugli accessi da nuovi dispositivi/posizioni.

• Lei avvisa immediatamente sulle concessioni di amministrazione e sulle modifiche delle autorizzazioni.

• Lei avvisa sulle esportazioni in blocco/picchi di download e condivisione in blocco.

• I dati sono crittografati in transito e a riposo.

• Ha una routine di risposta semplice e un responsabile designato per gli avvisi.

Per gli ambienti allineati HIPAA, i temi alla base di questa lista di controllo si adattano perfettamente alle garanzie tecniche come controllo degli accessi, controlli di audit, integrità, autenticazione e sicurezza della trasmissione.

Le basi di sicurezza del fornitore contano, ma non sostituiscono i Suoi controlli operativi.

PostDICOM dichiara di crittografare i dati con AES-256 e di archiviarli sullo storage Microsoft Azure nella regione selezionata. Questa è una solida base. Ciò che fa la differenza giorno per giorno è come Lei accede, condivide e monitora nel Suo flusso di lavoro reale, specialmente i cinque segnali sopra.

Se vuole mettere alla prova i Suoi elementi essenziali per la sicurezza PACS in tempo reale con il Suo team effettivo (utenti reali, condivisione reale, volume di studi reale), avvii la prova gratuita di 7 giorni di PostDICOM ed esegua questa checklist durante il periodo di prova. Regoli le soglie di avviso, verifichi i ruoli di accesso e confermi la Sua routine di risposta prima di scalare l'utilizzo.

Avvii la prova gratuita: https://www.postdicom.com/it/signup

|

Cloud PACS e visualizzatore DICOM onlineCarichi immagini DICOM e documenti clinici sui server PostDICOM. Archivi, visualizzi, collabori e condivida i Suoi file di imaging medico. |