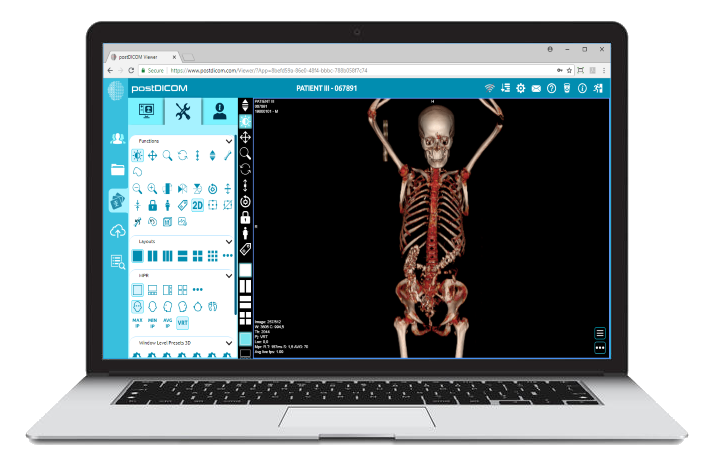

Le organizzazioni sanitarie stanno costantemente trasferendo le infrastrutture di imaging diagnostico verso ambienti basati su cloud. Dai centri di imaging indipendenti ai sistemi ospedalieri multisito, le piattaforme Cloud PACS stanno sostituendo i tradizionali modelli di storage on-premise. I vantaggi di questa scelta sono davvero notevoli: può crescere in base alle necessità, le persone possono utilizzarlo da qualsiasi luogo, lavorare insieme è più facile ed è migliore nel gestire i problemi.

Nonostante questi aspetti, una preoccupazione continua a emergere nelle riunioni e quando si parla di piani tecnologici:

Quanto è sicuro lo storage in cloud per l'imaging medico?

I file di imaging medico non sono set di dati comuni. Gli studi DICOM contengono informazioni sanitarie protette (PHI), interpretazioni diagnostiche, timestamp, metadati dei dispositivi e identificatori dei pazienti. Una violazione non è un problema tecnico. Significa anche che dobbiamo affrontare sanzioni e danni alla nostra reputazione. Può davvero interrompere le cure che forniamo ai pazienti. Quando la sicurezza fallisce in un ambiente sanitario, danneggia la fiducia che i pazienti ripongono in noi. Può impedirci di svolgere correttamente il nostro lavoro. Una violazione nel settore sanitario è un problema grave perché influisce sulla fiducia dei pazienti e sulle nostre operazioni quotidiane.

Storicamente, molte istituzioni associavano il controllo fisico dei server in loco a una maggiore sicurezza. Il punto è che, osservando come le persone mantengono sicuri i propri sistemi informatici oggigiorno, possiamo notare che essere vicini a qualcosa non significa che sia più sicura. La moderna analisi della sicurezza informatica lo dimostra. La vicinanza fisica non garantisce protezione per i Suoi sistemi informatici. L'analisi della sicurezza informatica lo chiarisce in modo inequivocabile. La sicurezza è determinata dall'architettura, dall'applicazione della crittografia, dalla governance degli accessi, dai controlli di monitoraggio e dall'allineamento alla conformità, non dalla posizione del server.

La grande domanda è se l'ambiente cloud sia configurato e gestito adeguatamente. Dobbiamo assicurarci che l'ambiente cloud sia sicuro. La cosa principale è sapere se l'ambiente cloud è realmente sicuro quando viene configurato, eseguito e gestito. L'ambiente cloud è sicuro?

• Lo Storage In Cloud Per L'imaging Può Essere Davvero Sicuro. Può Essere Più Sicuro Dei Sistemi Tradizionali Che Abbiamo Nei Nostri Uffici Quando Lo Configuriamo Nel Modo Giusto.

• La Sicurezza Dello Storage In Cloud Per L'imaging Dipende Da Alcuni Fattori. Dipende Da Come Applichiamo Le Regole Per La Crittografia Dei Dati. Dipende Anche Da Chi Ha Accesso Ai Dati E Da Come Monitoriamo Il Sistema.

• Le Vulnerabilità Più Comuni Nei Sistemi Di Imaging In Cloud Derivano Da Configurazioni Errate, Credenziali Deboli O Governance Inadeguata, Non Dall'infrastruttura Cloud Stessa.

• La Conformità Normativa Richiede Sia Misure Di Sicurezza Tecniche (Crittografia, Audit Logging) Sia Protezioni Contrattuali Allineate Alle Leggi Sui Dati Sanitari.

• La Valutazione Di Un Fornitore Di Cloud PACS Dovrebbe Comprendere L'analisi Della Documentazione Di Sicurezza, Delle Certificazioni, Delle Politiche Di Residenza Dei Dati E Della Trasparenza, Senza Affidarsi Esclusivamente Alle Affermazioni Di Marketing.

La sicurezza negli ambienti di imaging medico basati su cloud non è definita dalla parola “cloud”. È definita dalle misure di salvaguardia tecniche e dai meccanismi di governance implementati all'interno di quell'ambiente. Quando configurati correttamente, i moderni sistemi Cloud PACS offrono protezione. Questa protezione è spesso più forte rispetto alle configurazioni on-premise.

I seguenti controlli costituiscono un'infrastruttura di imaging in cloud.

I dati di imaging medico archiviati nel cloud dovrebbero essere crittografati a riposo utilizzando algoritmi solidi e standard del settore, come AES-256. In questo modo, i dati di imaging medico saranno al sicuro anche se qualcuno dovesse accedere al nostro storage senza la nostra autorizzazione. I dati di imaging medico saranno impossibili da leggere senza le chiavi per decrittografarli. I dati rimarranno al sicuro perché sono necessarie le chiavi crittografiche per sbloccarli. Le chiavi crittografiche sono ciò che rende sicuri i nostri dati.

La crittografia a riposo protegge:

• File di Immagini DICOM

• Metadati del Paziente

• Referti Associati

• Backup e Archivi

Un fornitore di Cloud PACS dovrebbe assicurarsi che il Cloud PACS sia sempre crittografato. Non dovrebbe offrirLe la scelta se crittografare o meno il Cloud PACS. Il fornitore di Cloud PACS dovrebbe disporre di regole per la gestione delle chiavi, in modo che solo le persone autorizzate possano decrittografare il Cloud PACS.

I dati di imaging si spostano frequentemente tra le modalità, i sistemi di storage, i radiologi e i medici curanti. Durante la trasmissione, i dati devono essere protetti dalle intercettazioni.

I sistemi sicuri per l'imaging in cloud utilizzano un protocollo chiamato Transport Layer Security per mantenere i dati al sicuro durante lo spostamento. Questo aiuta a proteggere i seguenti elementi:

• Caricamenti DICOM

• Download di Immagini

• Accesso al Visualizzatore basato sul web

• Integrazioni API

Senza canali di trasmissione crittografati, gli studi di imaging potrebbero essere vulnerabili alle intercettazioni su reti non sicure. L'utilizzo dei protocolli Transport Layer Security aiuta davvero a ridurre questo rischio. I protocolli Transport Layer Security rendono le operazioni molto più sicure.

Non tutte le persone che utilizzano il sistema dovrebbero poter vedere tutti i dati di imaging medico. I dati di imaging medico sono molto sensibili. Il Controllo degli Accessi Basato sui Ruoli, o RBAC in breve, è un modo per controllare chi può vedere cosa. Limita l'accesso ai dati di imaging medico in base alle responsabilità di ciascun utente, in modo che i dati siano disponibili solo alle persone che hanno realmente bisogno di vederli, come medici e personale medico che lavora con i dati di imaging medico.

Ad esempio:

• I Radiologi Possono Avere Accesso Diagnostico Completo.

• I Medici Curanti Possono Avere Solo Permessi Di Visualizzazione.

• Il Personale Amministrativo Può Avere Accesso Limitato Ai Metadati.

Segmentando i permessi, l'RBAC riduce la probabilità di uso improprio interno o di esposizione accidentale. Una corretta governance degli accessi è spesso più critica dell'ambiente di storage stesso.

La compromissione delle credenziali rimane uno dei punti di ingresso più comuni per le violazioni dei dati sanitari. Anche le password complesse possono essere esposte tramite phishing o ingegneria sociale.

L'Autenticazione a Più Fattori (MFA) aggiunge un ulteriore livello di verifica oltre al nome utente e alla password. Questo può includere:

• Codici di Verifica Monouso

• App di Autenticazione

• Chiavi di Sicurezza Hardware

L'uso dell'Autenticazione a Più Fattori aiuta davvero a ridurre il rischio che le persone accedano ai sistemi quando non dovrebbero, specialmente quando lavorano da casa o da diverse posizioni. L'Autenticazione a Più Fattori è un grande aiuto in queste situazioni.

La sicurezza non riguarda solo l'impedire che accadano cose spiacevoli. Riguarda anche la capacità di vedere cosa sta succedendo. Le piattaforme sicure Cloud PACS dovrebbero tenere registri dettagliati di tutto ciò che accade; questi registri sono come un diario che mostra cose come:

• Attività di Accesso

• Accesso ai File

• Download di Dati

• Modifiche ai Permessi

• Eventi di Condivisione

Il monitoraggio continuo consente agli amministratori di rilevare modelli di comportamento insoliti e di rispondere rapidamente a potenziali incidenti. La registrazione degli audit è inoltre essenziale per la conformità normativa e le indagini forensi.

Le operazioni sanitarie non possono tollerare tempi di inattività prolungati. I sistemi di imaging in cloud devono implementare la ridondanza e la pianificazione del disaster recovery per garantire la continuità aziendale.

Le architetture cloud sicure offrono tipicamente:

• Replica Automatizzata dei Backup

• Ridondanza Geografica

• Infrastruttura ad Alta Disponibilità

• Obiettivi del Tempo di Recupero (RTO) Definiti

Lo storage in cloud è molto diverso dall'archiviare le cose in un unico sito. Quando si configura un ambiente nel modo giusto, può gestire problemi come guasti hardware, disastri naturali o interruzioni di corrente in un'area. Questo accade perché lo storage in cloud non si trova in un solo luogo, quindi se accade qualcosa di grave in una posizione, il cloud può continuare a funzionare. Gli ambienti cloud possono offrire protezione contro questo tipo di problemi.

L'infrastruttura cloud può fornire solidi controlli di sicurezza, ma nessun ambiente è immune ai rischi. Nel settore sanitario, la maggior parte degli incidenti di sicurezza non deriva da debolezze intrinseche nell'architettura cloud, ma da configurazioni errate, uso improprio delle credenziali o lacune nella governance.

Comprendere questi rischi La aiuta a capire se una soluzione Cloud PACS è realmente sicura.

Una delle vulnerabilità più comuni negli ambienti cloud è un'errata configurazione. I contenitori di storage senza autorizzazioni corrette o le politiche di accesso troppo ampie possono esporre involontariamente dati sensibili.

Nei sistemi di imaging medico, ciò potrebbe significare:

• Endpoint di Storage Pubblicamente Accessibili

• Permessi Utente Eccessivi

• Accesso API Illimitato

La sicurezza nel cloud dipende pesantemente dalla configurazione corretta e dalla revisione continua delle politiche. L'uso di sistemi automatici per verificare i problemi di sicurezza e la massima attenzione su chi può accedere rendono il cloud molto più sicuro. La sicurezza nel cloud è qualcosa a cui dobbiamo pensare costantemente.

Le credenziali compromesse rimangono una delle cause principali delle violazioni dei dati sanitari. Se gli utenti si affidano esclusivamente alle password, specialmente se riutilizzate o deboli, gli aggressori possono ottenere accessi non autorizzati tramite tentativi di phishing o forza bruta.

Nei luoghi in cui acquisiamo immagini mediche o eseguiamo studi di imaging, se qualcuno dovesse impossessarsi delle nostre informazioni di accesso potrebbe entrare in sistemi a cui non dovrebbe poter accedere, come:

• Studi Diagnostici

• Identificatori del Paziente

• Link di Imaging Condivisi

L'autenticazione a più fattori, le politiche di rotazione delle password e il monitoraggio degli account sono salvaguardie fondamentali contro questo vettore di minaccia.

Non tutti i rischi di sicurezza hanno origine dall'esterno. Le minacce interne, intenzionali o accidentali, possono anch'esse esporre dati di imaging sensibili.

Gli esempi includono:

• Utenti con Permessi Eccessivi che Accedono a Registri non Necessari

• Download Improprio degli Studi di Imaging

• Condivisione Non Autorizzata al di Fuori dei Flussi di Lavoro Approvati

Il controllo degli accessi basato sui ruoli e il monitoraggio delle attività riducono la probabilità e l'impatto dell'uso improprio interno.

Le organizzazioni sanitarie sono bersagli frequenti degli attacchi ransomware a causa della natura critica delle operazioni cliniche. Nei tradizionali sistemi PACS on-premise, il ransomware può crittografare lo storage locale e interrompere l'accesso agli archivi di imaging.

Gli ambienti cloud configurati correttamente possono davvero aiutare a ridurre questo rischio. Lo fanno attraverso:

• Backup Immutabili

• Politiche di Accesso Segmentate

• Monitoraggio Continuo

• Capacità di Ripristino Rapido

Tuttavia, se le pratiche di governance sono deboli, i rischi di ransomware possono ancora propagarsi tramite credenziali compromesse o endpoint connessi.

La sicurezza non è solo tecnica, è contrattuale e procedurale. Un fornitore di Cloud PACS che non può documentare chiaramente:

• Standard di Crittografia

• Politiche di Residenza dei Dati

• Pratiche di Registrazione degli Audit

• Certificazioni di Conformità

Introduce incertezza nel profilo di rischio.

Le organizzazioni sanitarie devono verificare la documentazione sulla sicurezza piuttosto che affidarsi ad affermazioni generiche di “conformità HIPAA” o “storage in cloud sicuro”.

Le discussioni sulla sicurezza dell'imaging medico si basano spesso su un presupposto semplicistico: se i server sono fisicamente all'interno dell'ospedale, devono essere più sicuri. Nella pratica, la solidità della sicurezza dipende meno dalla posizione e più dalla governance, dalla disciplina di manutenzione e dalle salvaguardie architettoniche.

Sia gli ambienti PACS on-premise sia quelli cloud possono essere sicuri, o vulnerabili, a seconda della qualità dell'implementazione. Tuttavia, le realtà operative dell'IT sanitario moderno hanno spostato gli equilibri di sicurezza in modi importanti.

Di seguito un confronto strutturato dei principali fattori di sicurezza.

| Fattore di Sicurezza | PACS On-Premise | Storage in Cloud di Base | Cloud PACS Enterprise |

| Crittografia a Riposo (Data at Rest) | Spesso configurabile, può richiedere l'impostazione manuale | Variabile | Applicata per impostazione predefinita (es., AES-256) |

| Crittografia in Transito | Può dipendere dalla configurazione della rete interna | Supportata ma non sempre applicata | Applicata tramite comunicazione protetta da TLS |

| Controllo degli Accessi | Gestito localmente, rischio di assegnazione eccessiva di permessi | Controllo utente di base | Controllo Strutturato degli Accessi Basato sui Ruoli (RBAC) |

| Autenticazione a Più Fattori | Non sempre implementata | Opzionale | Tipicamente supportata e raccomandata |

| Registrazione degli Audit | Può richiedere sistemi separati | Visibilità limitata | Registrazione e tracciamento delle attività integrati |

| Backup e Disaster Recovery | Backup locale, spesso su un singolo sito | Backup in cloud ma architettura limitata | Geo-ridondante, replica automatizzata |

| Resilienza al Ransomware | Vulnerabile se lo storage locale viene crittografato | Dipende dalla configurazione del fornitore | Spesso include backup immutabili e ripristino rapido |

| Documentazione di Conformità | Responsabilità interna | Variabile | Documentazione e certificazioni supportate dal fornitore |

I sistemi on-premise attribuiscono l'intera responsabilità al team IT interno dell'organizzazione sanitaria. Questo include:

• Sicurezza Hardware

• Gestione delle Patch

• Integrità dei Backup

• Segmentazione della Rete

• Monitoraggio Continuo

Le istituzioni più piccole potrebbero non disporre di team dedicati alla sicurezza informatica per gestire queste responsabilità con standard di livello enterprise.

Al contrario, un ambiente Cloud PACS enterprise adeguatamente progettato beneficia di:

• Team Dedicati alla Sicurezza dell'Infrastruttura

• Aggiornamenti e Patch Automatizzati

• Ridondanza Integrata

• Sistemi di Monitoraggio Continuo

• Controlli di Autenticazione Scalabili

Questo non significa che i sistemi in cloud siano automaticamente sicuri. Significa che, quando la governance è applicata correttamente, gli ambienti cloud possono offrire salvaguardie strutturate che superano ciò che molti sistemi in loco riescono a mantenere nel tempo.

Il divario di sicurezza tra i sistemi cloud e on-premise riguarda raramente la geografia; riguarda:

• Disciplina di Configurazione

• Politiche di Gestione degli Accessi

• Pratiche di Monitoraggio e Audit

• Allineamento alla Conformità

• Trasparenza del Fornitore

Un sistema in cloud mal configurato può essere vulnerabile. Un sistema on-premise mal mantenuto può essere ugualmente, o maggiormente, esposto.

I risultati in termini di sicurezza dipendono dall'applicazione dei controlli, non dalla posizione del server.

La sicurezza nell'imaging medico è inseparabile dalla conformità normativa. Le migliori misure di sicurezza non sono sufficienti se non seguono le regole per la protezione dei dati sanitari e gli accordi in essere.

Lo storage in cloud per l'imaging deve essere sicuro e deve anche soddisfare i requisiti legali previsti per l'imaging medico.

Ai sensi dell'Health Insurance Portability and Accountability Act (HIPAA), i dati di imaging medico contenenti informazioni sanitarie protette (PHI) devono essere protetti mediante salvaguardie amministrative, fisiche e tecniche.

Per gli ambienti Cloud PACS, ciò richiede tipicamente:

• Crittografia dei PHI a Riposo e in Transito

• Meccanismi di Controllo degli Accessi

• Registrazione degli Audit e Monitoraggio

• Procedure di Notifica delle Violazioni

• Un Business Associate Agreement (BAA) Firmato con il Fornitore di Cloud

La conformità è un aspetto su cui sia l'organizzazione sanitaria che il fornitore di servizi cloud devono lavorare. Entrambi devono condividere questa responsabilità per assicurarsi che tutto venga eseguito correttamente. La conformità è una parte fondamentale di questo processo e l'organizzazione sanitaria e il fornitore cloud devono prenderla seriamente.

- Created by PostDICOM.jpg)

Ai sensi del Regolamento Generale sulla Protezione dei Dati (GDPR), i dati di imaging dei pazienti sono classificati come dati personali sensibili. Ciò introduce requisiti rigorosi in merito a:

• Base Giuridica per il Trattamento

• Minimizzazione dei Dati

• Trasparenza degli Accessi

• Tempistiche per la Segnalazione delle Violazioni

• Restrizioni al Trasferimento Transfrontaliero dei Dati

I fornitori di Cloud PACS che servono istituzioni europee devono dimostrare di disporre di controlli adeguati per la protezione dei dati e definire chiaramente le politiche di residenza dei dati.

Una considerazione spesso trascurata nell'imaging in cloud è la posizione fisica in cui risiedono i dati. Alcune giurisdizioni impongono restrizioni sull'archiviazione dei dati dei pazienti al di fuori dei confini nazionali.

Le organizzazioni sanitarie dovrebbero verificare:

• Le Regioni Geografiche in cui Vengono Archiviati i Dati

• Se i Backup Vengono Replicati Oltre i Confini Nazionali

• Come Vengono Protetti i Trasferimenti Transfrontalieri

• Se gli Accordi Contrattuali Riflettono gli Obblighi Giurisdizionali

La trasparenza nelle politiche di residenza dei dati è un indicatore chiave di una postura di sicurezza nel cloud matura.

I framework di conformità richiedono spesso la conservazione dei registri di accesso e dei record delle attività per periodi definiti. I sistemi Cloud PACS sicuri dovrebbero mantenere:

• Audit Trail Dettagliati dell'Attività degli Utenti

• Timestamp degli Accessi

• Cronologia delle Interazioni con i File

• Modifiche di Configurazione Amministrativa

I record di audit sono fondamentali non solo per la revisione normativa, ma anche per le indagini forensi in caso di incidente di sicurezza.

Un concetto centrale nella governance della sicurezza cloud è il modello di responsabilità condivisa.

In termini semplificati:

• Il Fornitore Cloud È Responsabile Della Sicurezza Dell'Infrastruttura Sottostante.

• L'Organizzazione Sanitaria È Responsabile Della Governance Degli Utenti, Della Disciplina Degli Accessi E Dell'Applicazione Delle Politiche.

Gli errori di sicurezza si verificano spesso quando le organizzazioni presumono che il passaggio al cloud trasferisca l'intera responsabilità al fornitore. In realtà, la governance deve rimanere attiva e deliberata.

Le affermazioni relative alla sicurezza nella tecnologia sanitaria sono facili da fare e difficili da verificare. Quasi ogni piattaforma di imaging in cloud pubblicizza la crittografia e l'allineamento alla conformità. La differenza tra un sistema sicuro e uno vulnerabile risiede spesso nella trasparenza della documentazione, nei meccanismi di applicazione e nella maturità della governance.

Nel valutare un fornitore di Cloud PACS, le organizzazioni sanitarie dovrebbero andare oltre il linguaggio di marketing e valutare indicatori di sicurezza misurabili.

Un fornitore dovrebbe documentare chiaramente:

• Standard per la Crittografia a Riposo (es., AES-256)

• Applicazione della Crittografia in Transito (Protocolli TLS)

• Politiche di Gestione delle Chiavi

• Se la Crittografia è Applicata per Impostazione Predefinita o se è Configurabile

La sicurezza dovrebbe essere parte integrante della piattaforma, fin dall'inizio. In questo modo, la Sicurezza è sempre presente per proteggerLa e Lei non dovrà pensarci. La Sicurezza dovrebbe essere integrata nella piattaforma in modo che Lei possa semplicemente utilizzarla senza preoccupazioni.

Un ambiente Cloud PACS maturo dovrebbe fornire:

• Controllo Strutturato degli Accessi Basato sui Ruoli (RBAC)

• Gestione Granulare dei Permessi

• Supporto per l'Autenticazione a Più Fattori (MFA)

• Capacità di Monitoraggio delle Sessioni

Le organizzazioni dovrebbero anche confermare con quanta facilità sia possibile revocare gli accessi e con quale rapidità i permessi si propaghino all'interno del sistema.

La visibilità della sicurezza è importante quanto la prevenzione. I fornitori dovrebbero offrire:

• Registri Dettagliati delle Attività

• Tracciamento dei Download e delle Condivisioni

• Registri delle Modifiche Amministrative

• Meccanismi di Allerta per Comportamenti Sospetti

La capacità di generare report di audit su richiesta è particolarmente importante durante le revisioni di conformità.

Una piattaforma di imaging sicura deve proteggere sia dalle violazioni dei dati sia dai tempi di inattività operativa.

Le domande chiave includono:

• I Backup Sono Automatizzati?

• I Dati Vengono Replicati in Diverse Regioni Geografiche?

• Quali Sono gli Obiettivi del Tempo di Recupero (RTO) Definiti?

• I Backup Sono Protetti dalla Modifica da Parte di Ransomware?

La ridondanza dovrebbe essere sistematica, non manuale o reattiva.

Le organizzazioni sanitarie dovrebbero richiedere:

• Documentazione a Supporto dell'Allineamento HIPAA o GDPR

• Politiche di Residenza dei Dati

• Business Associate Agreement (se Applicabile)

• Audit di Sicurezza Indipendenti o Certificazioni

La trasparenza è un elemento da osservare quando pensiamo alla maturità della sicurezza.

Oltre alle caratteristiche tecniche, le organizzazioni dovrebbero valutare l'approccio del fornitore alla governance della sicurezza:

• Pubblicano le Proprie Pratiche di Sicurezza?

• Gli Aggiornamenti e le Patch Vengono Applicati Proattivamente?

• Esiste un Processo Documentato per la Risposta agli Incidenti?

• La Sicurezza è Posizionata come un Principio Fondamentale o come un Accessorio di Marketing?

La cultura della sicurezza predice spesso la resilienza a lungo termine in modo più accurato rispetto agli elenchi di funzionalità.

Il Cloud PACS può essere più sicuro dei sistemi on-premise se implementato con crittografia applicata rigorosamente, controlli di accesso strutturati, monitoraggio continuo e ridondanza automatizzata dei backup. I sistemi on-premise dipendono fortemente dalla disciplina di manutenzione IT interna. La solidità della sicurezza in entrambi gli ambienti dipende dalla qualità della governance, non dalla posizione del server.

Un Cloud PACS sicuro dovrebbe implementare una solida crittografia a riposo (come AES-256) e la trasmissione crittografata tramite protocolli TLS. La crittografia dovrebbe essere applicata per impostazione predefinita, non essere opzionale. Per prevenire la decrittazione non autorizzata dei dati, sono essenziali anche politiche adeguate di gestione delle chiavi.

Nessun sistema può garantire un'immunità completa dal ransomware. Tuttavia, le moderne piattaforme Cloud PACS possono ridurne significativamente l'impatto attraverso backup immutabili, controlli di accesso segmentati, autenticazione a più fattori e capacità di ripristino rapido. La governance e la sicurezza delle credenziali rimangono componenti critiche per la resilienza al ransomware.

L'infrastruttura cloud pubblica può essere altamente sicura se configurata correttamente. I principali fornitori cloud investono pesantemente nella sicurezza a livello di infrastruttura. Il rischio primario deriva tipicamente da configurazioni errate, controlli degli accessi deboli o governance insufficiente, non dall'infrastruttura cloud pubblica in sé.

Le piattaforme sicure Cloud PACS proteggono i dati di imaging condivisi attraverso canali di trasmissione crittografati, link di accesso basati su permessi, tracciamento degli audit e controlli di accesso opzionali a tempo limitato. Una corretta governance della condivisione impedisce la ridistribuzione non autorizzata di studi sensibili.

Le organizzazioni sanitarie dovrebbero cercare l'allineamento documentato con l'HIPAA (per gli enti statunitensi), il GDPR (per gli enti dell'UE) e potenziali audit di sicurezza indipendenti, come i report SOC o le certificazioni correlate allo standard ISO. I fornitori dovrebbero documentare chiaramente la loro postura di conformità invece di affidarsi a dichiarazioni di sicurezza generiche.

La posizione di archiviazione dei dati dipende dall'infrastruttura regionale e dalle politiche di configurazione del fornitore cloud. Le organizzazioni sanitarie dovrebbero verificare le politiche di residenza dei dati, le regioni geografiche di archiviazione e le pratiche di replica dei backup per garantire la conformità alle normative locali.

La sicurezza nel cloud segue un modello di responsabilità condivisa. Il fornitore mette in sicurezza l'infrastruttura sottostante, mentre l'organizzazione sanitaria rimane responsabile della governance degli utenti, della disciplina delle credenziali, delle politiche di accesso e dell'applicazione della conformità. La sicurezza richiede la partecipazione attiva di entrambe le parti.

|

Cloud PACS e Visualizzatore DICOM OnlineCarichi immagini DICOM e documenti clinici sui server PostDICOM. Archivi, visualizzi, collabori e condivida i Suoi file di imaging medico. |