As organizações de saúde estão numa transição constante das infraestruturas de imagiologia de diagnóstico para ambientes baseados na nuvem. Desde centros de imagiologia independentes até sistemas hospitalares com várias instalações, as plataformas Cloud PACS estão a substituir os tradicionais modelos de armazenamento local. As vantagens são bastante significativas: permitem crescer conforme a necessidade, as pessoas podem aceder a partir de qualquer lugar, trabalhar em conjunto é mais fácil, e os sistemas lidam melhor com a resolução de problemas.

Apesar de tudo isto, existe uma preocupação recorrente que surge frequentemente em reuniões e conversas sobre os planos tecnológicos:

Quão seguro é o armazenamento na nuvem para imagiologia médica?

Os ficheiros de imagiologia médica não são conjuntos de dados comuns. Os exames DICOM contêm informações de saúde protegidas (PHI - Protected Health Information), interpretações de diagnóstico, registos de data e hora, metadados dos dispositivos e identificadores de pacientes. Uma violação de dados não é apenas um problema técnico. Significa também que teremos de lidar com penalizações e danos à nossa reputação. Pode perturbar seriamente os cuidados prestados aos pacientes. Quando ocorre uma falha de segurança num ambiente de saúde, a confiança dos pacientes é afetada. Pode impedir-nos de realizar o nosso trabalho adequadamente. No setor da saúde, uma violação é um problema grave porque afeta a confiança do paciente e o modo como operamos todos os dias.

Historicamente, muitas instituições associavam o controlo físico dos servidores locais a uma maior segurança. No entanto, ao analisarmos a forma como as pessoas protegem os seus sistemas informáticos hoje em dia, percebemos que estar perto de um equipamento não significa que este seja mais seguro. A análise moderna de cibersegurança demonstra isto mesmo. A proximidade física não garante a proteção dos sistemas informáticos. A cibersegurança deixa isto bastante claro. A segurança é determinada pela arquitetura, pela aplicação da encriptação, pela governança dos acessos, pelos controlos de monitorização e pelo alinhamento regulamentar — não pela localização do servidor.

A grande questão é saber se o ambiente na nuvem está configurado e mantido de forma correta. Precisamos de garantir a segurança do ambiente na nuvem. O aspeto mais importante é saber se o ambiente na nuvem é realmente seguro na sua configuração, execução e gestão. O ambiente na nuvem é seguro?

• O Armazenamento De Imagens Na Nuvem Pode Ser Muito Seguro. Pode Ser Mais Seguro Do Que Os Sistemas Tradicionais Que Temos Nos Nossos Escritórios Quando O Configuramos Da Forma Correta.

• A Segurança Do Armazenamento De Imagens Na Nuvem Depende De Alguns Fatores. Depende Do Modo Como Aplicamos As Regras De Encriptação De Dados. Depende Também De Quem Tem Acesso Aos Dados E Da Forma Como Monitorizamos O Sistema.

• As Vulnerabilidades Mais Comuns Nos Sistemas De Imagiologia Na Nuvem Têm Origem Na Configuração Incorreta, Em Credenciais Fracas Ou Numa Má Governança — E Não Na Própria Infraestrutura Na Nuvem.

• A Conformidade Regulamentar Exige Salvaguardas Técnicas (Encriptação, Registo De Auditorias) E Proteções Contratuais Alinhadas Com As Leis De Dados De Saúde.

• A Avaliação De Um Fornecedor De Cloud PACS Deve Envolver A Revisão De Documentação De Segurança, Certificações, Políticas De Residência De Dados E Transparência — Sem Confiar Exclusivamente Em Alegações De Marketing.

A segurança em ambientes de imagiologia médica baseados na nuvem não é definida pela palavra “nuvem”. É definida pelas salvaguardas técnicas e mecanismos de governança implementados dentro desse ambiente. Quando corretamente configurados, os modernos sistemas Cloud PACS oferecem proteção. Esta proteção é muitas vezes superior à das configurações locais (on-premise).

Os controlos a seguir constituem uma infraestrutura de imagiologia na nuvem.

Os dados de imagiologia médica armazenados na nuvem devem ser encriptados em repouso com recurso a algoritmos robustos padrão da indústria, como o AES-256. Deste modo, os dados de imagiologia médica estarão seguros mesmo que ocorra um acesso não autorizado ao nosso armazenamento. Tornar-se-á impossível ler os dados de imagiologia médica sem as chaves para os desencriptar. Os dados manter-se-ão seguros porque as chaves criptográficas são necessárias para os desbloquear. São as chaves criptográficas que garantem a segurança dos nossos dados.

A encriptação em repouso protege:

• Ficheiros De Imagens DICOM

• Metadados De Pacientes

• Relatórios Associados

• Cópias De Segurança E Arquivos

Um fornecedor de Cloud PACS deve assegurar que o Cloud PACS é sempre encriptado. Não lhe deve dar a escolha de encriptar ou não o Cloud PACS. O fornecedor de Cloud PACS deve ter regras para a gestão de chaves, de forma a que apenas as pessoas autorizadas consigam desencriptar o Cloud PACS.

Os dados de imagiologia movimentam-se frequentemente entre modalidades, sistemas de armazenamento, radiologistas e médicos requisitantes. Durante a transmissão, os dados devem estar protegidos contra interceções.

Sistemas de imagiologia na nuvem seguros utilizam o protocolo TLS (Transport Layer Security) para manter os dados seguros quando em circulação. Isso ajuda a proteger o seguinte:

• Carregamentos De DICOM

• Transferências De Imagens

• Acessos Aos Visualizadores Baseados Na Web

• Integrações De API

Sem canais de transmissão encriptados, os exames de imagiologia poderiam ficar vulneráveis à interceção em redes não seguras. A utilização dos protocolos TLS ajuda substancialmente a reduzir esse risco. Os protocolos TLS tornam tudo muito mais seguro.

Nem todas as pessoas que utilizam o sistema deveriam poder visualizar a totalidade dos dados de imagiologia médica. Os dados de imagiologia médica são altamente sensíveis. O Controlo de Acesso Baseado em Funções, ou RBAC na sua sigla em inglês, é uma forma de controlar quem pode ver o quê. Este limita o acesso aos dados de imagiologia médica com base nas responsabilidades de cada utilizador, de modo a que os dados apenas fiquem disponíveis para as pessoas que efetivamente precisam de os consultar, como médicos e equipa clínica que trabalham com estes dados.

Por exemplo:

• Os Radiologistas Podem Ter Acesso Total De Diagnóstico.

• Os Médicos Requisitantes Podem Ter Permissões Apenas De Leitura.

• A Equipa Administrativa Pode Ter Acesso Restrito A Metadados.

Ao segmentar permissões, o RBAC reduz a probabilidade de uso indevido interno ou exposição acidental. Uma governança de acessos adequada é muitas vezes mais crítica do que o próprio ambiente de armazenamento.

O comprometimento de credenciais continua a ser um dos pontos de entrada mais comuns para a violação de dados de saúde. Mesmo senhas fortes podem ser expostas através de phishing ou engenharia social.

A Autenticação Multifator (MFA) acrescenta uma camada adicional de verificação para além do nome de utilizador e da palavra-passe. Isto pode incluir:

• Códigos De Verificação De Utilização Única

• Aplicações De Autenticação

• Chaves De Segurança Físicas (Hardware)

A utilização da Autenticação Multifator contribui fortemente para diminuir o risco de acesso indevido aos sistemas, especialmente quando os utilizadores se encontram a trabalhar a partir de casa ou em diversas localizações. A Autenticação Multifator é de extrema utilidade nestas situações.

A segurança não consiste apenas em evitar que ocorram problemas. Consiste igualmente na capacidade de ver e compreender o que se está a passar. As plataformas Cloud PACS seguras devem manter registos detalhados de tudo o que acontece; estes registos funcionam como um diário que evidencia informações tais como:

• Atividade De Login

• Acesso A Ficheiros

• Transferências De Dados

• Alterações De Permissões

• Eventos De Partilha

A monitorização contínua permite que os administradores detetem padrões de comportamento invulgares e reajam rapidamente a potenciais incidentes. O registo de auditorias é também essencial para o cumprimento regulamentar e a investigação forense.

As operações de saúde não podem tolerar longos períodos de inatividade. Os sistemas de imagiologia na nuvem devem implementar planeamento de redundância e recuperação de desastres de forma a assegurar a continuidade do negócio.

Arquiteturas de nuvem seguras proporcionam habitualmente:

• Replicação Automatizada De Cópias De Segurança

• Redundância Geográfica

• Infraestrutura De Alta Disponibilidade

• Objetivos De Tempo De Recuperação (RTO) Definidos

O armazenamento na nuvem é bastante distinto de manter a informação alojada de forma local num único ponto. Quando o ambiente é configurado corretamente, tem capacidade para contornar problemas como falhas de equipamento físico (hardware), catástrofes naturais ou falhas no fornecimento de energia numa dada região. Como o armazenamento na nuvem não está localizado num único local, perante a ocorrência de uma contingência, a nuvem continua funcional. Os ambientes na nuvem podem garantir proteção contra este tipo de constrangimentos.

A infraestrutura de nuvem pode fornecer controlos de segurança sólidos, mas nenhum ambiente se encontra completamente imune a riscos. No setor da saúde, a maioria dos incidentes de segurança não decorre de fragilidades inerentes à arquitetura de nuvem — são resultantes de más configurações, da utilização indevida de credenciais ou de falhas na governança.

A compreensão destes riscos ajuda a verificar a real segurança de uma solução Cloud PACS.

Uma das vulnerabilidades mais frequentes em ambientes na nuvem é uma configuração desadequada. Contentores de armazenamento com permissões incorretas ou políticas de acesso excessivamente abrangentes podem inadvertidamente expor dados sensíveis.

Em sistemas de imagiologia médica, tal poderá significar:

• Endpoints De Armazenamento Acessíveis Ao Público

• Permissões De Utilizador Excessivas

• Acesso Sem Restrições À API

A segurança da nuvem depende em grande medida da configuração correta e da revisão contínua das políticas. A utilização de sistemas automatizados para verificação de problemas de segurança, aliada a um rigor na gestão de acessos, torna a nuvem substancialmente mais segura. A segurança da nuvem é uma temática sobre a qual importa atuar permanentemente.

Credenciais comprometidas continuam a ser uma das principais causas das violações de dados na saúde. Se os utilizadores recorrerem unicamente a senhas — especialmente senhas fracas ou reutilizadas —, os cibercriminosos podem obter acesso não autorizado mediante phishing ou ataques de força bruta.

Em locais onde se realizam procedimentos de imagiologia, o comprometimento das credenciais de acesso pode originar intrusões em dados estritamente confidenciais, tais como:

• Exames De Diagnóstico

• Identificadores De Pacientes

• Ligações (Links) Partilhadas Para Imagens

A Autenticação Multifator, as políticas de rotação de senhas e a monitorização de contas constituem salvaguardas essenciais perante este vetor de ameaça.

Nem todos os riscos de segurança têm origem externa. As ameaças internas — sejam elas intencionais ou acidentais — podem também expor dados de imagiologia confidenciais.

Os exemplos incluem:

• Utilizadores Com Privilégios Excessivos A Acederem A Registos Desnecessários

• Transferência Indevida De Exames De Imagiologia

• Partilha Não Autorizada Fora Dos Fluxos De Trabalho Aprovados

O controlo de acesso baseado em funções e a monitorização da atividade mitigam a probabilidade e as repercussões da utilização indevida a nível interno.

As organizações de saúde são alvos recorrentes de ataques de ransomware dada a natureza crítica das operações clínicas. Nos sistemas PACS locais convencionais (on-premise), o ransomware pode encriptar o armazenamento local e interditar o acesso aos arquivos de imagens.

Os ambientes em nuvem corretamente implementados ajudam substancialmente a reduzir este risco. Isto é alcançado através de:

• Cópias De Segurança Imutáveis

• Políticas De Acesso Segmentadas

• Monitorização Contínua

• Capacidades De Restauração Rápida

Não obstante, se as práticas de governança forem fracas, os riscos decorrentes do ransomware podem ainda assim propagar-se devido a credenciais comprometidas ou terminais interligados.

A segurança não é estritamente técnica — é igualmente contratual e processual. Um fornecedor de Cloud PACS que não consiga comprovar de forma inequívoca o que se segue:

• Padrões De Encriptação

• Políticas De Residência De Dados

• Práticas De Registo De Auditoria

• Certificações De Conformidade

Introduz incerteza no perfil de risco.

As organizações de saúde devem obrigatoriamente validar a documentação de segurança em detrimento da confiança cega em alegações genéricas relativas ao "cumprimento do HIPAA" ou "armazenamento seguro na nuvem".

Os debates sobre segurança relacionados com a imagiologia médica tendem, muitas vezes, para o pressuposto simplista: se os servidores se encontram fisicamente no hospital, são forçosamente mais seguros. Na prática, a força da segurança depende menos da localização física e muito mais da governança, da disciplina associada à manutenção e das salvaguardas de nível arquitetónico.

Tanto os ambientes PACS locais (on-premise) quanto os baseados na nuvem podem revelar-se seguros — ou vulneráveis —, dependendo fortemente da qualidade de implementação. Todavia, a realidade operacional das TI da saúde contemporânea alterou a perspetiva de segurança de modo substancial.

Abaixo é apresentada uma comparação estruturada dos principais fatores de segurança.

| Fator de Segurança | PACS Local (On-Premise) | Armazenamento em Nuvem Básico | Cloud PACS Empresarial |

| Encriptação em Repouso | Muitas vezes configurável, podendo requerer configuração manual | Variável | Aplicado por predefinição (ex.: AES-256) |

| Encriptação em Trânsito | Pode depender da configuração da rede interna | Suportado, mas nem sempre aplicado de modo obrigatório | Aplicado de forma forçada através de comunicação segura TLS |

| Controlo de Acesso | Gerido localmente, com risco de permissões excessivas | Controlo básico de utilizadores | Controlo de Acesso Baseado em Funções (RBAC) Estruturado |

| Autenticação Multifator | Nem sempre implementada | Opcional | Habitualmente suportada e recomendada |

| Registo de Auditoria | Pode requerer sistemas separados | Visibilidade limitada | Registo e rastreio de atividades integrados |

| Cópia de Segurança e Recuperação de Desastres | Cópia de segurança local, frequentemente centralizada num local único | Cópia de segurança na nuvem, porém com arquitetura limitada | Replicação automatizada e geo-redundante |

| Resiliência a Ransomware | Vulnerável se o armazenamento local for encriptado | Depende da configuração do fornecedor | Frequentemente inclui cópias imutáveis e restauro rápido |

| Documentação de Conformidade | Responsabilidade interna | Variável | Documentação e certificações providenciadas pelo fornecedor |

Os sistemas locais (on-premise) atribuem total responsabilidade à equipa interna de TI da organização de saúde. Esta abrange os seguintes domínios:

• Segurança Do Equipamento Físico (Hardware)

• Gestão De Atualizações E Correções (Patches)

• Integridade Das Cópias De Segurança

• Segmentação Da Rede

• Sistemas De Monitorização Contínua

Instituições de menor dimensão podem não deter equipas especializadas em cibersegurança aptas a gerir o volume destas responsabilidades com padrões de exigência empresarial.

Pelo contrário, o desenvolvimento de um ambiente Cloud PACS empresarial adequadamente desenhado beneficia da componente de:

• Equipas Dedicadas À Segurança Da Infraestrutura

• Atualizações E Correções Automatizadas

• Redundância Integrada

• Sistemas De Monitorização Contínua

• Controlos De Autenticação Escaláveis

Iisto não assume, de forma tácita, a inviolabilidade da infraestrutura da nuvem; no entanto, denota que na presença de mecanismos estritos de governança, os sistemas de nuvem poderão exceder as diretrizes de segurança preconizadas em sistemas locais, assegurando assim sustentabilidade estrutural ao longo do tempo.

A disparidade na proteção cibernética entre ecossistemas baseados na nuvem e os estabelecidos in-house raramente consubstancia a localização territorial; encontra a génese consubstanciada nos vetores referidos:

• Rigor Na Configuração

• Políticas De Gestão De Acessos

• Práticas De Auditoria E Monitorização

• Conformidade Regulamentar

• Transparência Do Fornecedor

A carência no primor de parametrização da nuvem suscita a vulnerabilidade de infraestruturas. Por analogia, um sistema em instalações locais (on-premise), destituído de uma correta e exímia manutenção predispõe a ser igual, senão superiormente exposto perante eventuais prevaricações.

Em suma, o cumprimento efetivo das contingências determina os índices de sucesso das práticas implementadas — uma condição independente da localização territorial dos dados e dos servidores.

A segurança no foro da imagiologia médica é absolutamente indissociável da conformidade aos diplomas reguladores implementados. O zelo inerente às práticas delineadas pode não traduzir suficiente relevância e segurança, a menos que adote um estrito paralelismo mediante a regulamentação para salvaguarda dos dados clínicos em matéria da saúde e com base na vigência legal dos respetivos trâmites preestabelecidos.

Em súmula, as metodologias do armazenamento destas informações digitais baseadas na nuvem devem demonstrar segurança, garantindo consequentemente preencher toda a panóplia dos requisitos previstos mediante o enquadramento jurisdicional exigido perante o campo imagiológico.

Ao abrigo da HIPAA (Health Insurance Portability and Accountability Act), as imagens clínicas associadas à informação de saúde do sujeito protegido (PHI - Protected Health Information) imperam, taxativamente, medidas para segurar esse registo sob o escudo de salvaguardas técnicas, administrativas e físicas aplicáveis nestes domínios.

Para as infraestruturas assentes sobre tecnologias tipo PACS, as diretrizes normalmente preconizam:

• Encriptação De PHI Em Repouso E Em Trânsito

• Mecanismos De Controlo De Acesso

• Registos Detalhados De Auditoria Da Atividade Do Utilizador

• Procedimentos De Notificação De Violação

• Um Acordo Assinado Entre Os Parceiros Comerciais (BAA - Business Associate Agreement) E O Fornecedor Do Serviço De Alojamento Baseado Em Soluções De Nuvem

A conformidade é algo em que tanto a organização de saúde quanto o fornecedor de serviços na nuvem têm de trabalhar. A organização de saúde e o fornecedor de serviços na nuvem devem partilhar esta responsabilidade para garantir que tudo é feito corretamente. A conformidade é uma parte fundamental e a organização de saúde e o fornecedor têm de a levar muito a sério.

- Created by PostDICOM.jpg)

Ao abrigo do Regulamento Geral sobre a Proteção de Dados (RGPD), os dados de imagiologia dos pacientes são classificados como dados pessoais sensíveis. Isto introduz requisitos rigorosos relativamente a:

• Base Legal Para O Tratamento

• Minimização De Dados

• Transparência De Acesso

• Prazos Para Comunicação De Violações

• Restrições À Transferência Transfronteiriça De Dados

Os fornecedores de Cloud PACS que servem instituições europeias devem demonstrar controlos de proteção de dados apropriados e definir claramente as políticas de residência dos dados.

Uma consideração frequentemente negligenciada na imagiologia na nuvem é o local onde os dados residem fisicamente. Algumas jurisdições impõem restrições ao armazenamento de dados de pacientes fora das fronteiras nacionais.

As organizações de saúde devem verificar:

• As Regiões Geográficas Onde Os Dados São Armazenados

• Se As Cópias De Segurança São Replicadas Através De Fronteiras

• Como As Transferências Transfronteiriças São Protegidas

• Se Os Acordos Contratuais Refletem As Obrigações Jurisdicionais

A transparência nas políticas de residência de dados é um indicador-chave de uma postura de segurança madura na nuvem.

Os quadros de conformidade exigem frequentemente a retenção de registos de acesso e de atividade por períodos definidos. Sistemas Cloud PACS seguros devem manter:

• Registos Detalhados De Auditoria Da Atividade Do Utilizador

• Registos De Data E Hora De Acesso (Timestamps)

• Histórico De Interação Com Ficheiros

• Alterações Na Configuração Administrativa

Os registos de auditoria são críticos não apenas para a revisão regulatória, mas também para a investigação forense em caso de incidente de segurança.

Um conceito central na governança de segurança na nuvem é o modelo de responsabilidade partilhada.

Em termos simplificados:

• O Fornecedor De Nuvem É Responsável Por Proteger A Infraestrutura Subjacente.

• A Organização De Saúde É Responsável Pela Governança De Utilizadores, Disciplina De Acessos E Aplicação De Políticas.

As falhas de segurança ocorrem frequentemente quando as organizações assumem que a transição para a nuvem transfere toda a responsabilidade para o fornecedor. Na realidade, a governança deve permanecer ativa e deliberada.

Alegações de segurança na tecnologia de saúde são fáceis de fazer e difíceis de verificar. Quase todas as plataformas de imagiologia na nuvem anunciam encriptação e conformidade. A diferença entre um sistema seguro e um vulnerável reside frequentemente na transparência da documentação, nos mecanismos de aplicação e na maturidade da governança.

Ao avaliar um fornecedor de Cloud PACS, as organizações de saúde devem ir além da linguagem de marketing e avaliar indicadores de segurança mensuráveis.

Um fornecedor deve documentar de forma clara:

• Padrões De Encriptação Em Repouso (Ex.: AES-256)

• Aplicação De Encriptação Em Trânsito (Protocolos TLS)

• Políticas De Gestão De Chaves

• Se A Encriptação É Aplicada Por Predefinição Ou Configurável

A segurança deve fazer parte da plataforma, desde o início. Deste modo, a Segurança estará sempre presente para o proteger; não terá de se preocupar com isso. A Segurança deve estar integrada na plataforma para que esta possa ser usada sem preocupações.

Um ambiente Cloud PACS maduro deve fornecer:

• Controlo De Acesso Baseado Em Funções (RBAC)

• Gestão Granular De Permissões

• Suporte A Autenticação Multifator (MFA)

• Capacidades De Monitorização De Sessão

As organizações devem também confirmar com que facilidade o acesso pode ser revogado e quão rapidamente as permissões se propagam por todo o sistema.

A visibilidade da segurança é tão importante quanto a prevenção. Os fornecedores devem disponibilizar:

• Registos De Atividades Detalhados

• Rastreamento De Transferências E Partilhas

• Registos De Alterações Administrativas

• Mecanismos De Alerta Para Comportamentos Suspeitos

A capacidade de gerar relatórios de auditoria a pedido é particularmente importante durante análises de conformidade.

Uma plataforma de imagiologia segura tem de proteger contra violações de dados e períodos de inatividade operacional.

As questões essenciais incluem:

• As Cópias De Segurança São Automatizadas?

• Os Dados São Replicados Entre Regiões Geográficas?

• Quais São Os Objetivos De Tempo De Recuperação (RTO) Definidos?

• As Cópias De Segurança Estão Protegidas Contra Modificação Por Ransomware?

A redundância deve ser sistemática, não manual ou reativa.

As organizações de saúde devem solicitar:

• Documentação Comprobatória Do Alinhamento Com HIPAA Ou RGPD

• Políticas De Residência De Dados

• Acordos Com Parceiros Comerciais (Se Aplicável)

• Certificações Ou Auditorias De Segurança Independentes

A transparência é um aspeto a ter em conta quando pensamos na maturidade da segurança.

Para além das características técnicas, as organizações devem avaliar a abordagem do fornecedor à governança de segurança:

• Publicam As Suas Práticas De Segurança?

• As Atualizações E Correções (Patches) São Aplicadas Proativamente?

• Existe Um Processo De Resposta A Incidentes Documentado?

• A Segurança É Posicionada Como Um Princípio Fundamental Ou Um Complemento De Marketing?

A cultura de segurança prevê, muitas vezes, a resiliência a longo prazo de forma mais exata do que simples listas de funcionalidades.

O Cloud PACS pode ser mais seguro do que os sistemas locais quando a encriptação, os controlos de acesso estruturados, a monitorização contínua e a redundância automatizada de cópias de segurança são devidamente aplicados. Os sistemas locais dependem muito da disciplina de manutenção da equipa de TI interna. A força da segurança em ambos os ambientes depende da qualidade da governança e não da localização do servidor.

Um Cloud PACS seguro deve utilizar encriptação forte em repouso (normalmente AES-256) e transmissão encriptada via protocolos TLS. A encriptação deve ser aplicada por predefinição, e não de forma opcional. Políticas de gestão de chaves bem definidas são também essenciais para evitar desencriptações não autorizadas.

Nenhum sistema pode garantir imunidade total contra ransomware. No entanto, as plataformas Cloud PACS modernas podem reduzir significativamente o impacto através de cópias de segurança imutáveis, controlos de acesso segmentados, autenticação multifator e capacidades de restauração rápida. A governança e a segurança das credenciais continuam a ser componentes críticos na resiliência ao ransomware.

A infraestrutura de nuvem pública pode ser altamente segura quando configurada de forma correta. Os grandes fornecedores de nuvem investem fortemente na segurança ao nível da infraestrutura. O risco principal decorre tipicamente de configurações incorretas, controlo de acessos débil ou governança insuficiente — e não da infraestrutura de nuvem pública em si.

As plataformas Cloud PACS seguras protegem a partilha de dados de imagiologia médica através de canais de transmissão encriptados, ligações de acesso com base em permissões, rastreamento de auditoria e controlos opcionais de acesso por tempo limitado. A governança adequada da partilha evita a redistribuição não autorizada de exames sensíveis.

As organizações de saúde devem procurar o devido alinhamento documentado com a HIPAA (para entidades dos EUA), com o RGPD (para entidades da UE) e, potencialmente, com auditorias de segurança independentes como relatórios SOC ou certificações relacionadas com as normas ISO. Os fornecedores devem documentar claramente a sua postura de conformidade, em vez de confiarem em alegações de segurança genéricas.

A localização do armazenamento de dados depende da infraestrutura regional do fornecedor de nuvem e das políticas de configuração. As organizações de saúde devem verificar as políticas de residência dos dados, as regiões de armazenamento geográfico e as práticas de replicação de cópias de segurança para assegurar a conformidade com as normas locais.

A segurança na nuvem obedece a um modelo de responsabilidade partilhada. O fornecedor assegura a proteção da infraestrutura subjacente, enquanto a organização de saúde se mantém responsável pela governança dos utilizadores, pela disciplina das credenciais, pelas políticas de acesso e pela aplicação da conformidade. A segurança exige a participação ativa de ambas as partes.

|

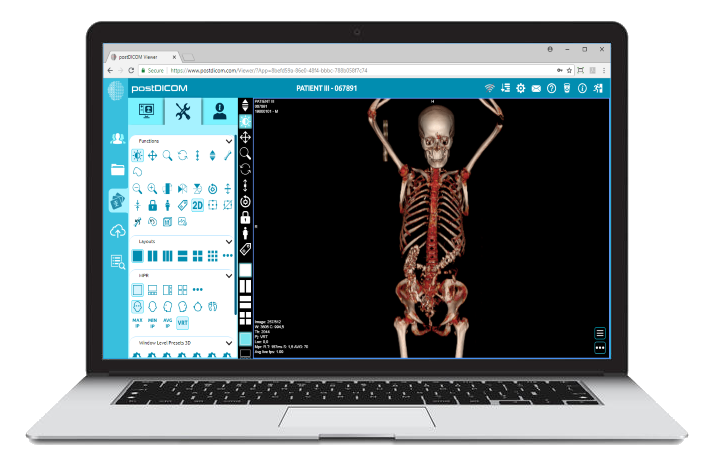

Cloud PACS e Visualizador DICOM OnlineCarregue imagens DICOM e documentos clínicos para os servidores da PostDICOM. Armazene, visualize, colabore e partilhe os seus ficheiros de imagiologia médica. |