Er vi virkelig HIPAA-kompatible, eller stoler vi bare på markedsføringsløfter? En Cloud PACS føles moderne og effektiv, men én enkelt oversett innstilling kan ødelegge årevis med pasienttillit.

Denne sjekklisten er for de som lever med den spenningen. Kanskje du driver radiologi, administrerer IT, eller eier en voksende klinikk som bruker PostDICOM til å lagre og vise undersøkelser. Du ønsker ikke vag trygghet. Du vil ha konkrete spørsmål du kan legge frem for teamet ditt og si: la oss svare ærlig på disse.

Mange skriver noe sånt som "HIPAA-sjekkliste for samsvar for Cloud PACS skytjenester gratis" i et søkefelt og håper at et perfekt skjema dukker opp. Ingen enkelt mal kan garantere samsvar, men et fokusert sett med spørsmål kan lede deg mot et program som regulatorer vil anerkjenne som seriøst.

Behandle dette som en fortellende versjon av en PDF-sjekkliste for HIPAA-samsvar. Kopier spørsmålene som passer, tilpass dem til din egen situasjon, og oppbevar dem sammen med risikovurderingen din.

Før du inspiserer krypteringsinnstillinger eller tilgangslogger, må du vite hvem du er under HIPAA og hvor elektronisk beskyttet helseinformasjon faktisk beveger seg.

Hvis du er en klinikk, et sykehus eller et bildesenter, er du nesten helt sikkert en omfattet enhet (covered entity). Hvis du behandler bilder for andre, kan du også fungere som en forretningsforbindelse (business associate). Sikkerhetsregelen gjelder uansett, men kontraktene og dokumentasjonen din endres med rollen din. Har vi tydelig registrert hvilken rolle vi spiller i hver forretningsgren? Når juridisk avdeling, samsvarsavdeling og drift beskriver oss, bruker de alle de samme ordene? Hvis ikke, hviler forholdet ditt til en hvilken som helst Cloud PACS-leverandør allerede på usikker grunn.

Følg en enkelt undersøkelse fra skanner til arkiv. Hvor lander den først? Hvilke gatewayer, visningsprogrammer og skyendepunkter berører den? Når PostDICOM lagrer den undersøkelsen, hvem kan nå den, fra hvilke steder, og etter hvilke påloggingstrinn? Har vi et oppdatert diagram som viser hvordan bilder reiser inn i vår Cloud PACS og ut igjen, inkludert undervisningsbiblioteker og eksporter? Er midlertidige lagringssteder som hurtigbuffere på arbeidsstasjoner, mobile enheter eller nedlastede ZIP-filer en del av det bildet, eller later vi som om de ikke eksisterer?

Det offisielle HHS-sammendraget av sikkerhetsregelen understreker viktigheten av å forstå hvor elektronisk beskyttet helseinformasjon opprettes, mottas, vedlikeholdes og overføres, fordi sikkerhetstiltak må dekke alle disse punktene, ikke bare hovedarkivet.

Regulatorer er fleksible når det gjelder verktøy og strenge på én ting. Du må kjøre en risikoanalyse og oppdatere den etter hvert som systemene endres. NIST SP 800 66, som oversetter sikkerhetsregelen til praktiske trinn, plasserer risikoanalyse i sentrum av et samsvarende program.

Rask selvsjekk:

Har vi identifisert konkrete trusler mot vår Cloud PACS, som feilkonfigurasjon, stjålne legitimasjoner og leverandørutfall, og skrevet dem ned? Rangerer vi disse risikoene etter sannsynlighet og konsekvens og knytter dem til spesifikke kontroller, eller beholder vi bare en statisk liste for syns skyld?

Adresserer våre skriftlige prosedyrer for tilgangskontroll, minimum nødvendig bruk og hendelseshåndtering eksplisitt vår Cloud PACS og arbeidsflyter for bildedeling? Hvis en teknolog ønsker å dele bilder med en ekstern lege, kan de beskrive den godkjente metoden som bruker PostDICOM, eller faller de stille tilbake på ad hoc-verktøy og privat e-post? Når retningslinjer, opplæring og daglige vaner stemmer overens, begynner de ansattes beslutninger å forsterke samsvar i stedet for stille å undergrave det.

Enhver skytjeneste som lagrer eller overfører elektronisk beskyttet helseinformasjon for deg, må signere en avtale om forretningsforbindelse (BAA). HHS publiserer skyspesifikk veiledning som forklarer hva som bør dekkes når du stoler på skyleverandører. HHS HIPAA veiledning om nettsky (HHS). Spesifiserer avtalen din med PostDICOM sikkerhetsansvar, tidsfrister for varsling om brudd, og hvordan data vil bli returnert eller slettet ved kontraktens opphør? Er det konflikter mellom den avtalen og eventuelle standardvilkår eller servicenivåavtaler (SLA) som kan skape forvirring under en hendelse?

Cloud PACS-plattformer gir vanligvis kryptering under overføring, kryptering ved lagring og rollebasert tilgangskontroll. PostDICOM er designet for å være i samsvar med HIPAA og GDPR, med data kryptert og beskyttet mot uautorisert tilgang. Det er et sterkt utgangspunkt, men konfigurasjon forblir ditt ansvar. Er alle tilkoblinger til PACS begrenset til sikre protokoller, og er gamle grensesnitt eller testgrensesnitt fullstendig deaktivert? Bruker privilegerte kontoer sterk autentisering, ideelt sett multifaktor, og fjerner du tilgang raskt når noen endrer rolle eller slutter? Hvor mange kontoer eksisterer fortsatt for personer som ikke lenger jobber hos deg, bare fordi ingen eier sjekklisten for avslutning av arbeidsforhold?

- Created by PostDICOM.jpg)

Cloud PACS-systemer er veldig gode på logging. Problemet er ikke mangel på data. Det er mangel på oppmerksomhet. Kan du se hvem som så på, lastet ned eller delte en undersøkelse, og fra hvilken enhet eller nettverk de gjorde det? Sender du de nødvendige loggene til en sentral overvåkingsplattform, eller lever de bare i leverandørkonsollen til noe går galt? Hvis du ikke kan svare på et enkelt tilgangsspørsmål for en spesifikk undersøkelse, vil du slite med å svare overbevisende på pasientklager eller forespørsler fra regulatorer.

Hendelser er stressende nok uten improvisasjon. Tenk deg at en teknolog ved et uhell deler en undersøkelse med feil lege, eller at en bærbar datamaskin med bufrede bilder blir stjålet fra en bil. I det øyeblikket, vet alle hva de skal gjøre? Din interne PDF-sjekkliste for HIPAA-samsvar bør fange opp minst tre svar. Hvem leder undersøkelsen og hvem de må varsle. Hvilke systemer og logger må gjennomgås for å forstå omfanget av hendelsen? Hvordan avgjør du om hendelsen er et rapporteringspliktig brudd, og hvordan kommunikasjon med regulatorer og pasienter vil fungere hvis det er det?

Nå bør det være klart at en seriøs HIPAA-sjekkliste for samsvar for Cloud PACS handler mindre om å krysse av bokser og mer om å stille spisse spørsmål. Det er fristende å stole utelukkende på leverandørens påstander, men regulatorer forventer at du demonstrerer hvordan disse påstandene oversettes til retningslinjer, kontroller og bevis i ditt eget miljø.

Du kan gjøre avsnittene ovenfor om til en enkel tabell, eksportere den som en PDF-sjekkliste for HIPAA-samsvar til internt bruk, og gjennomgå den sammen med risikoanalysen din hvert år.

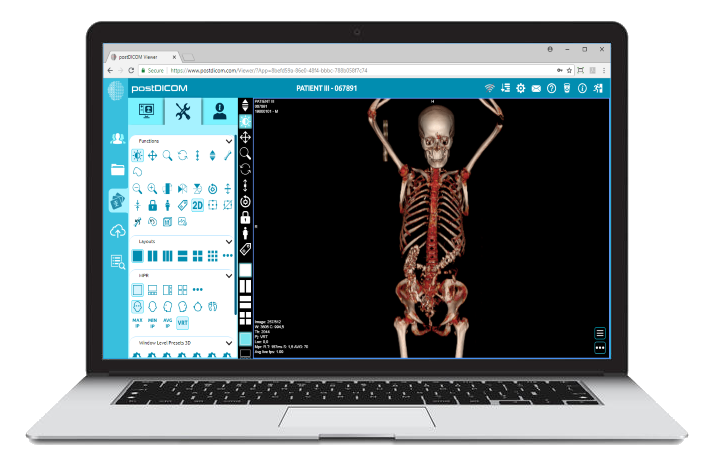

For team som bruker PostDICOM, er den gode nyheten at plattformen samler rimelig Cloud PACS, sikker skylagring og et nettbasert DICOM-visningsprogram på ett sted, med sjenerøs oppstartsplass for nye brukere. Det betyr at du kan bruke mindre tid på å pleie gamle lokale servere og mer tid på å bygge en klar, forsvarlig samsvarshistorie rundt en moderne skytjeneste.

Til syvende og sist er det sentrale spørsmålet enkelt. Når det følgende revisjonsbrevet kommer, vil du heller rote gjennom innbokser og gamle møtenotater, eller rolig åpne et dokument som viser nøyaktig hvordan din Cloud PACS beskytter elektronisk beskyttet helseinformasjon? Arbeidet du legger i denne sjekklisten i dag avgjør hvilken av disse historiene du får fortelle.

|

Cloud PACS og Online DICOM-visningsprogramLast opp DICOM-bilder og kliniske dokumenter til PostDICOM-servere. Lagre, vis, samarbeid om og del dine medisinske bildefiler. |